Die Entschlüsselung des digitalen Hauptbuchs Blockchains Odyssee in unsere Zukunft

Wir schreiben das Jahr 2008. Ein Whitepaper, verfasst unter dem rätselhaften Pseudonym Satoshi Nakamoto, taucht in einer Mailingliste für Kryptografie auf. Der Titel? „Bitcoin: Ein Peer-to-Peer-System für elektronisches Bargeld“. Niemand ahnte, dass dieses scheinbar unscheinbare Dokument eine technologische Revolution auslösen würde. Die darin vorgestellte Kerninnovation, die Blockchain, bedeutete einen radikalen Bruch mit traditionellen zentralisierten Systemen. Stellen Sie sich ein digitales Register vor, das nicht auf einem einzelnen, angreifbaren Server gespeichert ist, sondern über ein riesiges Netzwerk von Computern verteilt ist. Jede Transaktion wird nach ihrer Verifizierung als „Block“ zu einer wachsenden „Kette“ von Datensätzen hinzugefügt. Diese Kette ist unveränderlich; das heißt, sobald ein Block hinzugefügt wurde, kann er nicht ohne die Zustimmung des gesamten Netzwerks geändert oder gelöscht werden. Diese inhärente Transparenz und Sicherheit, die auf Kryptografie und verteiltem Konsens beruhen, war der Ursprung von etwas wahrhaft Bedeutendem.

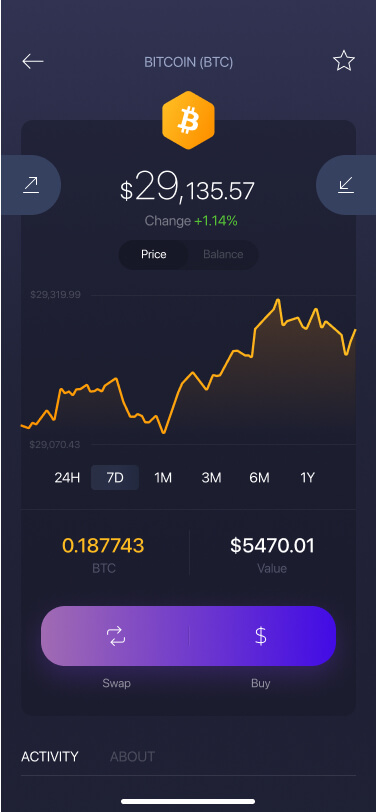

Die Anfänge der Blockchain waren untrennbar mit Bitcoin, ihrer ersten und bekanntesten Anwendung, verbunden. Die Idee einer dezentralen digitalen Währung, unabhängig von Banken und Regierungen, faszinierte viele. Sie versprach finanzielle Inklusion und die Möglichkeit für jeden mit Internetanschluss, an der globalen Wirtschaft teilzuhaben. Doch der Weg dorthin war alles andere als einfach. Bitcoin und damit auch die Blockchain sahen sich Skepsis, regulatorischen Hürden und starken Preisschwankungen ausgesetzt. Doch gerade in diesen Herausforderungen bewies die zugrundeliegende Technologie ihre Widerstandsfähigkeit. Entwickler begannen, über Kryptowährungen hinauszublicken. Sie erkannten das Potenzial der Kernprinzipien der Blockchain – Dezentralisierung, Transparenz und Unveränderlichkeit –, Probleme in unzähligen anderen Branchen zu lösen.

Diese Erkenntnis markierte einen Wendepunkt. Die Diskussion verlagerte sich von „Was ist Bitcoin?“ zu „Was kann die Blockchain sonst noch leisten?“ Die Antwort war ein eindeutiges „sehr viel“. Das Konzept der Smart Contracts, selbstausführender Verträge, deren Bedingungen direkt im Code verankert sind, entstand. Stellen Sie sich eine Welt vor, in der Vereinbarungen Zahlungen automatisch auslösen, in der Eigentumsurkunden nach Abschluss eines Verkaufs sofort übertragen werden – ganz ohne Zwischenhändler wie Anwälte oder Treuhänder. Dies war das Versprechen von Smart Contracts, ermöglicht durch Plattformen wie Ethereum, die über Bitcoins transaktionsorientierten Fokus hinausgingen und eine programmierbare Blockchain schufen.

Die Anwendungen schossen wie Pilze aus dem Boden. Das Lieferkettenmanagement, ein Bereich, der für seine Intransparenz berüchtigt ist, fand in der Blockchain einen mächtigen Verbündeten. Die Rückverfolgung eines Produkts vom Ursprung bis zum Verbraucher, die Überprüfung seiner Echtheit und die Sicherstellung ethischer Beschaffung wurden deutlich einfacher. Man denke nur an die Lebensmittelindustrie – die Möglichkeit, den genauen Bauernhof zu ermitteln, von dem eine Charge Produkte stammt – oder an die Pharmaindustrie, die garantiert, dass Medikamente nicht manipuliert wurden. Die Möglichkeit, einen unanfechtbaren, nachvollziehbaren Nachweis für jeden Schritt im Lebenszyklus eines Produkts zu erstellen, bot ein beispielloses Maß an Vertrauen und Verantwortlichkeit.

Auch das Gesundheitswesen begann, das Potenzial der Blockchain zu erforschen. Stellen Sie sich sichere, patientenkontrollierte Gesundheitsakten vor, auf die nur mit ausdrücklicher Genehmigung zugegriffen werden kann. Dadurch werden die Risiken von Datenlecks eliminiert und sichergestellt, dass wichtige medizinische Informationen den richtigen Personen zum richtigen Zeitpunkt zur Verfügung stehen. Die Unveränderlichkeit der Blockchain bedeutet, dass einmal erfasste Krankengeschichten nicht mehr verändert werden können und somit ein zuverlässiges und umfassendes Bild des Gesundheitszustands eines Patienten im Zeitverlauf ermöglichen. Dies könnte die medizinische Forschung revolutionieren, indem es die sichere Zusammenführung anonymisierter Patientendaten für Studien ermöglicht und so Durchbrüche in der Behandlung und Prävention von Krankheiten beschleunigt.

Selbst scheinbar traditionelle Bereiche wie Wahlsysteme werden mithilfe der Blockchain-Technologie neu gedacht. Die Idee eines sicheren, transparenten und manipulationssicheren digitalen Wahlsystems könnte Bedenken hinsichtlich der Integrität von Wahlen ausräumen und das Vertrauen der Öffentlichkeit in demokratische Prozesse stärken. Jede abgegebene Stimme würde in der Blockchain gespeichert und so ein unveränderliches, unabhängig überprüfbares Protokoll erstellen. Dies gewährleistet, dass jede Stimme korrekt gezählt wird und das Ergebnis den wahren Willen des Volkes widerspiegelt. Dadurch könnte die Wahlbeteiligung deutlich erhöht und das Betrugspotenzial verringert werden.

Die anfängliche Begeisterung für Blockchain wurde von vielen durch den spekulativen Charakter von Kryptowährungen befeuert. Mit der Reife der Technologie erweiterten sich jedoch auch ihre Anwendungsmöglichkeiten. Unternehmen gingen über konzeptionelle Pilotprojekte hinaus und integrierten Blockchain in ihre Kernprozesse. Dieser Übergang verlief nicht ohne Herausforderungen. Die Skalierbarkeit mancher Blockchain-Netzwerke, der Energieverbrauch bestimmter Konsensmechanismen (wie Proof-of-Work) und der Bedarf an regulatorischer Klarheit stellten erhebliche Hürden dar. Dennoch trieben die potenziellen Vorteile – erhöhte Sicherheit, geringere Kosten, gesteigerte Effizienz und größere Transparenz – weiterhin Innovation und Investitionen voran. Die Diskussion drehte sich nicht mehr nur um Dezentralisierung als Selbstzweck, sondern um ein leistungsstarkes Werkzeug zur Erreichung konkreter, greifbarer Geschäftsergebnisse. Die Entwicklung von einem Nischenkonzept zu einer Basistechnologie war in vollem Gange und versprach, Branchen grundlegend zu verändern und unsere digitalen Interaktionen auf eine Weise neu zu definieren, die wir erst allmählich begreifen.

Die Blockchain-Technologie hat sich rasant weiterentwickelt und ist ein ständiges Wechselspiel zwischen Innovation und Anpassung. Ihre Ursprünge liegen zwar fest in den kryptografischen Prinzipien von Bitcoin, doch ihr Wachstum hat sie zu einem riesigen Ökosystem an Anwendungen und Anwendungsfällen geführt, die die Grenzen des mit Distributed-Ledger-Technologie Machbaren immer wieder neu definieren. Der anfängliche Hype um Kryptowährungen, der maßgeblich dazu beitrug, die Blockchain in den Fokus der Öffentlichkeit zu rücken, ist allmählich einem tieferen Verständnis ihres umfassenderen Potenzials gewichen. Heute erforschen und implementieren Unternehmen weltweit aktiv Blockchain-Lösungen – nicht aus spekulativen Gründen, sondern als strategische Notwendigkeit, um Effizienz, Sicherheit und Transparenz ihrer Geschäftsprozesse zu verbessern.

Eines der überzeugendsten Anwendungsgebiete der Blockchain-Technologie ist die digitale Identität und das Management persönlicher Daten. Angesichts der weit verbreiteten Datenlecks und des Identitätsdiebstahls wird die Möglichkeit für Einzelpersonen, die Kontrolle über ihre digitale Identität sicher und nachvollziehbar zu behalten, immer wichtiger. Die Blockchain bietet eine Lösung durch dezentrale Identitätssysteme, in denen Ihre persönlichen Daten nicht in anfälligen zentralen Datenbanken gespeichert, sondern verschlüsselt und von Ihnen selbst verwaltet werden. Sie können verschiedenen Stellen zeitlich begrenzte Zugriffsrechte auf bestimmte Teile Ihrer Daten erteilen und so ein sichereres und datenschutzfreundlicheres digitales Leben schaffen. Stellen Sie sich vor, Sie müssten sich nie wieder Sorgen machen, dass Ihre Sozialversicherungsnummer durch ein Datenleck kompromittiert wird, oder Sie könnten Ihr Alter oder Ihre Qualifikationen nachweisen, ohne unnötige persönliche Informationen preiszugeben.

Der Finanzsektor hat sich naturgemäß als fruchtbarer Boden für die Blockchain-Technologie erwiesen. Über Kryptowährungen hinaus revolutioniert die Blockchain-Technologie den grenzüberschreitenden Zahlungsverkehr und reduziert Transaktionszeiten und -gebühren drastisch. Traditionelle internationale Geldtransfers können Tage dauern und erfordern die Einbindung mehrerer Intermediäre, was jeweils zusätzliche Kosten verursacht. Blockchain-basierte Zahlungssysteme ermöglichen nahezu sofortige Überweisungen zu einem Bruchteil der Kosten und eröffnen so neue Wege für Geldtransfers und den globalen Handel, insbesondere für Privatpersonen und kleine Unternehmen in Entwicklungsländern. Darüber hinaus hat sich das Konzept der dezentralen Finanzen (DeFi) etabliert, das darauf abzielt, traditionelle Finanzdienstleistungen wie Kreditvergabe, -aufnahme und -handel auf dezentralen Blockchain-Netzwerken abzubilden, ohne dass traditionelle Finanzinstitute erforderlich sind. Dies verspricht einen demokratisierten Zugang zu Finanzdienstleistungen und eine stärkere finanzielle Inklusion.

Auch die Kreativwirtschaft erschließt sich mit Blockchain neue Innovationswege. Non-Fungible Tokens (NFTs) haben große Aufmerksamkeit erregt und ermöglichen es Künstlern, Musikern und Kreativen, ihre digitalen Werke auf völlig neue Weise zu authentifizieren, zu besitzen und zu monetarisieren. NFTs bieten einen verifizierbaren Eigentumsnachweis für digitale Assets, sodass Kreative ihre Tantiemen aus Weiterverkäufen behalten und Sammler ein Gefühl echten Eigentums im digitalen Raum erhalten. Diese Technologie hat das Potenzial, die Kunst-, Musik- und Sammlerlandschaft grundlegend zu verändern, Kreative zu stärken und neue Wirtschaftsmodelle für digitale Inhalte zu fördern.

Die Komplexität und die Herausforderungen der Blockchain-Technologie sind unbestreitbar, wirken aber gleichzeitig als starke Katalysatoren für ihre Weiterentwicklung. Skalierbarkeit, also die Fähigkeit von Blockchain-Netzwerken, eine wachsende Anzahl von Transaktionen zu verarbeiten, bleibt ein zentrales Forschungs- und Entwicklungsaspekt. Lösungen wie Layer-2-Skalierungsprotokolle und energieeffizientere Konsensmechanismen werden kontinuierlich erforscht und implementiert, um diese Einschränkungen zu überwinden. Auch die regulatorischen Rahmenbedingungen spielen eine wichtige Rolle. Da Regierungen und Aufsichtsbehörden sich mit dem Verständnis und der Regulierung dieser jungen Technologie auseinandersetzen, sind klare und durchdachte Rahmenbedingungen entscheidend für eine breite Akzeptanz und verantwortungsvolle Innovation. Der Energieverbrauch bestimmter Blockchain-Technologien, insbesondere des Proof-of-Work-Verfahrens, ist ebenfalls ein Streitpunkt und hat die Suche nach nachhaltigeren Alternativen deutlich vorangetrieben.

Mit Blick auf die Zukunft dürfte der Einfluss der Blockchain-Technologie unsere gesellschaftlichen Strukturen noch stärker durchdringen. Sie birgt das Potenzial, mehr Transparenz in der Regierungsführung zu fördern und so verantwortungsvollere öffentliche Dienstleistungen sowie eine effizientere Verteilung von Hilfsgeldern zu ermöglichen. Wie bereits erwähnt, kann die Rückverfolgbarkeit von Lieferketten über Waren hinaus auf den Informationsfluss ausgeweitet werden, um Datenintegrität und Herkunftsnachweis zu gewährleisten. Die Entwicklung dezentraler autonomer Organisationen (DAOs) eröffnet Einblicke in neue Formen kollektiver Entscheidungsfindung und Organisationsstrukturen, die durch Smart Contracts und den Konsens der Gemeinschaft gesteuert werden.

Die Blockchain-Technologie steht längst nicht mehr für eine einzelne Anwendung oder eine Nischentechnologie. Sie steht für einen grundlegenden Wandel in unserem Verständnis von Vertrauen, Eigentum und Austausch im digitalen Zeitalter. Diese Reise begann mit einem Whitepaper und der Vision einer dezentralen Zukunft und entwickelt sich stetig weiter. Sie verspricht, Branchen neu zu definieren, Einzelpersonen zu stärken und unsere Interaktion mit der digitalen Welt grundlegend zu verändern. Die Odyssee des digitalen Registers ist noch lange nicht zu Ende; in vielerlei Hinsicht beginnt sie erst jetzt, ihr volles, transformatives Potenzial zu entfalten.

Im digitalen Zeitalter, in dem der Informationsfluss ebenso nahtlos wie allgegenwärtig ist, kann die Bedeutung datenschutzkonformer Technologien nicht hoch genug eingeschätzt werden. Da die Weltgemeinschaft zunehmend auf digitale Interaktionen angewiesen ist, ist der Schutz persönlicher und sensibler Daten unerlässlich geworden. Datenschutzkonforme Technologien sind nicht nur ein Schlagwort, sondern ein umfassender Ansatz, der die Einhaltung von Datenschutzbestimmungen gewährleistet und somit Vertrauen und Sicherheit im digitalen Raum fördert.

Die Grundlagen datenschutzkonformer Technologien

Im Kern umfasst Compliant Privacy Tech eine Reihe von Strategien und Technologien, die darauf abzielen, Datenschutzstandards und die Einhaltung gesetzlicher Bestimmungen zu gewährleisten. Dazu gehören die Implementierung robuster Datenverschlüsselungsmethoden, der Einsatz fortschrittlicher Firewalls und die Einrichtung strenger Zugriffskontrollen. Es geht darum, eine digitale Festung zu schaffen, in der personenbezogene Daten vor unbefugtem Zugriff und potenziellen Datenschutzverletzungen geschützt bleiben.

DSGVO und CCPA: Die Säulen der Compliance

Zwei der einflussreichsten Rahmenwerke zum Datenschutz sind die Datenschutz-Grundverordnung (DSGVO) in Europa und der California Consumer Privacy Act (CCPA) in den USA. Diese Verordnungen setzen die höchsten Standards für den Umgang mit, die Speicherung und den Schutz personenbezogener Daten. Compliant Privacy Tech erfüllt diese regulatorischen Anforderungen und stellt sicher, dass Unternehmen nicht nur die Vorgaben einhalten, sondern auch die Rechte und Erwartungen ihrer Nutzer respektieren.

Praktische Anwendungen von datenschutzkonformer Technologie

Datenverschlüsselung und sichere Kommunikation

Eine der effektivsten Methoden zum Schutz von Daten ist die Verschlüsselung. Compliant Privacy Tech verwendet fortschrittliche Verschlüsselungsalgorithmen, um Daten in unlesbare Formate umzuwandeln. So wird sichergestellt, dass die Daten selbst im Falle eines Abfangens für Unbefugte unlesbar bleiben. Dies ist besonders wichtig für sensible Informationen wie Finanzdaten, PINs und Gesundheitsdaten.

Nutzereinwilligung und Transparenz

Ein Eckpfeiler datenschutzkonformer Technologien ist das Prinzip der Nutzereinwilligung. Das bedeutet, dass Organisationen vor der Erhebung, Nutzung oder Weitergabe von Nutzerdaten deren klare und informierte Einwilligung einholen müssen. Transparenz hinsichtlich der Datennutzung ist ebenfalls von größter Bedeutung. Datenschutzkonforme Technologien umfassen die Erstellung klarer, prägnanter und leicht zugänglicher Datenschutzrichtlinien, die Nutzer in die Lage versetzen, informierte Entscheidungen über ihre Daten zu treffen.

Regelmäßige Audits und Compliance-Prüfungen

Die Einhaltung der Vorschriften endet nicht mit der anfänglichen Implementierung; sie erfordert kontinuierliche Wachsamkeit. Regelmäßige Audits und Compliance-Prüfungen sind unerlässlich, um etwaige Lücken in den Datenschutzpraktiken zu erkennen und zu beheben. Diese Audits tragen dazu bei, dass die Datenschutzmaßnahmen wirksam bleiben und den aktuellen regulatorischen Anforderungen entsprechen.

Die Rolle der Technologie im Bereich datenschutzkonformer Technologien

Künstliche Intelligenz und Maschinelles Lernen

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) spielen eine zunehmend wichtige Rolle im Bereich datenschutzkonformer Technologien. Diese Technologien können große Datenmengen analysieren, um Anomalien und potenzielle Sicherheitsbedrohungen in Echtzeit zu erkennen. Durch den Einsatz von KI und ML können Organisationen ihre Fähigkeit verbessern, sensible Informationen zu schützen und schnell auf potenzielle Sicherheitsverletzungen zu reagieren.

Datenschutzverbessernde Technologien (PETs)

Datenschutzverbessernde Technologien (PETs) sind innovative Werkzeuge, die den Schutz der Privatsphäre gewährleisten und gleichzeitig die Nutzung von Daten ermöglichen. Zu diesen Technologien gehören differentielle Privatsphäre, homomorphe Verschlüsselung und sichere Mehrparteienberechnung. PETs ermöglichen es Organisationen, Erkenntnisse aus Daten zu gewinnen, ohne die Privatsphäre Einzelner zu beeinträchtigen, und schaffen so ein Gleichgewicht zwischen Nutzen und Schutz.

Zukunftstrends bei datenschutzkonformer Technologie

Mit dem technologischen Fortschritt müssen sich auch die Strategien und Werkzeuge für datenschutzkonforme Technologien weiterentwickeln. Zu den aktuellen Trends zählen der verstärkte Einsatz von Blockchain für sichere Datentransaktionen, die Einführung von Zero-Trust-Architekturen und die Entwicklung ausgefeilterer Anonymisierungstechniken. Diese Fortschritte versprechen eine weitere Verbesserung der Sicherheit und des Datenschutzes digitaler Interaktionen.

In diesem zweiten Teil unserer Reihe zum Thema datenschutzkonforme Technologien beleuchten wir die praktischen Auswirkungen, Herausforderungen und zukünftigen Entwicklungen dieses wichtigen Bereichs genauer. Das Verständnis der Feinheiten datenschutzkonformer Technologien ist unerlässlich für Organisationen und Einzelpersonen, die sich in der komplexen Welt des Datenschutzes zurechtfinden wollen.

Herausforderungen bei der Implementierung datenschutzkonformer Technologien

Ausgewogenheit zwischen Sicherheit und Benutzerfreundlichkeit

Eine der größten Herausforderungen bei der Implementierung datenschutzkonformer Technologien besteht darin, das richtige Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Robuste Sicherheitsmaßnahmen sind zwar unerlässlich, dürfen aber nicht die Benutzerfreundlichkeit beeinträchtigen. Zu komplexe Systeme können Benutzer frustrieren und zu Nichteinhaltung der Vorschriften führen. Die Herausforderung liegt darin, sichere Systeme zu entwickeln, die gleichzeitig intuitiv und benutzerfreundlich sind und so sowohl Datenschutz als auch Benutzerzufriedenheit gewährleisten.

Mit den sich ständig ändernden Vorschriften Schritt halten

Die Landschaft der Datenschutzbestimmungen entwickelt sich ständig weiter, neue Gesetze und Aktualisierungen treten regelmäßig in Kraft. Für Unternehmen ist es eine große Herausforderung, mit diesen Änderungen Schritt zu halten. Datenschutzkonforme Technologien erfordern kontinuierliche Überwachung und Anpassung, um sicherzustellen, dass alle Praktiken den aktuellen regulatorischen Anforderungen entsprechen. Dies erfordert einen proaktiven Ansatz zur Einhaltung gesetzlicher Bestimmungen, der regelmäßige Schulungen und Aktualisierungen für Mitarbeiter und Systeme umfasst.

Datenmanagement über globale Grenzen hinweg

In der heutigen vernetzten Welt überschreiten Daten häufig nationale Grenzen, was die Einhaltung von Datenschutzbestimmungen erschwert. Verschiedene Länder haben unterschiedliche Datenschutzgesetze, und was in einem Land zulässig ist, kann in einem anderen verboten sein. Datenschutzkonforme Technologien müssen daher eine globale Perspektive einnehmen und sicherstellen, dass die Datenverarbeitungspraktiken den Vorschriften aller Regionen entsprechen, in denen Daten verarbeitet oder gespeichert werden.

Der menschliche Faktor bei datenschutzkonformer Technologie

Mitarbeiterschulung und Sensibilisierung

Menschliches Versagen bleibt eines der größten Risiken im Bereich des Datenschutzes. Datenschutzkonforme Technologien müssen umfassende Schulungsprogramme beinhalten, um Mitarbeiter über Datenschutzrichtlinien, Sicherheitsprotokolle und die Bedeutung des Datenschutzes aufzuklären. Das Bewusstsein und das Verständnis der Mitarbeiter sind entscheidend für die Aufrechterhaltung einer starken Datenschutzkultur innerhalb einer Organisation.

Ethische Überlegungen

Ethische Grundsätze spielen bei datenschutzkonformer Technologie eine entscheidende Rolle. Der ethische Umgang mit Daten umfasst mehr als nur die Einhaltung gesetzlicher Bestimmungen; er schließt die Achtung der Privatsphäre und der Einwilligung der Nutzer ein. Organisationen müssen die ethischen Implikationen ihrer Datenpraktiken berücksichtigen und sicherstellen, dass sie personenbezogene Daten in keiner Weise ausbeuten oder missbrauchen.

Zukünftige Entwicklungen und Innovationen im Bereich datenschutzkonformer Technologien

Der Aufstieg des datenschutzfreundlichen Designs

Privacy-by-Design ist ein aufstrebendes Konzept, bei dem Datenschutz von Anfang an in die Entwicklung von Systemen und Prozessen integriert wird. Dieser proaktive Ansatz stellt sicher, dass Datenschutzaspekte von Beginn an in technologische Innovationen einfließen. Datenschutzkonforme Technologien setzen zunehmend auf dieses Prinzip und verankern Datenschutz in jeder Phase des Produktlebenszyklus.

Fortschritte bei der Datenanonymisierung

Die Techniken zur Datenanonymisierung werden immer ausgefeilter und ermöglichen es Organisationen, Daten für Analysen und Forschung zu nutzen, ohne die Privatsphäre Einzelner zu beeinträchtigen. Verfahren wie differentielle Privatsphäre und die Generierung synthetischer Daten stehen an der Spitze dieser Innovation und bieten leistungsstarke Werkzeuge für die Datennutzung bei gleichzeitigem Schutz der Privatsphäre.

Das Potenzial des Quantencomputings

Quantencomputing stellt einen Paradigmenwechsel in Bezug auf Rechenleistung und -möglichkeiten dar. Obwohl es sich noch in der Entwicklungsphase befindet, birgt es das Potenzial, die Datensicherheit grundlegend zu verändern. Datenschutztechnologien müssen sich an diese Fortschritte anpassen und Quantenkryptographie sowie andere quantenbasierte Sicherheitsmaßnahmen nutzen, um sensible Informationen vor zukünftigen Bedrohungen zu schützen.

Abschluss

Die Navigation durch die komplexe Landschaft datenschutzkonformer Technologien erfordert einen vielschichtigen Ansatz, der Technologie, Regulierung, Ethik und menschliche Faktoren umfasst. Da Datenschutz im digitalen Zeitalter weiterhin ein zentrales Anliegen ist, gewinnt datenschutzkonforme Technologie zunehmend an Bedeutung. Durch das Verständnis und die Umsetzung dieser Prinzipien können Organisationen und Einzelpersonen ein sichereres digitales Umfeld schaffen, in dem die Privatsphäre geachtet und geschützt wird.

Im nächsten Teil dieser Reihe beleuchten wir konkrete Fallstudien und praktische Anwendungen datenschutzkonformer Technologien. Wir stellen erfolgreiche Implementierungen vor und zeigen die dabei gewonnenen Erkenntnisse auf. Bleiben Sie dran für weitere Einblicke in den Schutz Ihrer digitalen Spuren in einer sich ständig weiterentwickelnden Technologielandschaft.

Einführung von Bitcoin-Teilvermögensansprüchen – Die Zukunft dezentraler Investitionen

Finanzielle Freiheit erlangen – Die faszinierende Welt des passiven Einkommens DePIN-Staking