LRT DePIN Synergy Yields Ignite – Der Beginn einer neuen Ära in dezentralen Infrastrukturnetzwerken

LRT DePIN Synergy Yields Ignite: The Dawn of a New Era in Decentralized Infrastructure Networks

In der sich ständig wandelnden digitalen Welt, in der Technologien unaufhörlich Grenzen verschieben und Möglichkeiten neu definieren, steigt ein neuer Stern auf. Es handelt sich dabei nicht um einen Stern am Himmel, sondern um ein Konzept, das unser Verständnis dezentraler Infrastrukturnetze revolutionieren könnte: LRT DePIN Synergy Yields. Auf unserer Reise, das Wesen und das Potenzial von LRT DePIN zu verstehen, entdecken wir eine Welt, in der Innovation, Effizienz und Nachhaltigkeit zusammenwirken und ein neues Paradigma für dezentrale Technologien schaffen.

Das Wesen von LRT DePIN

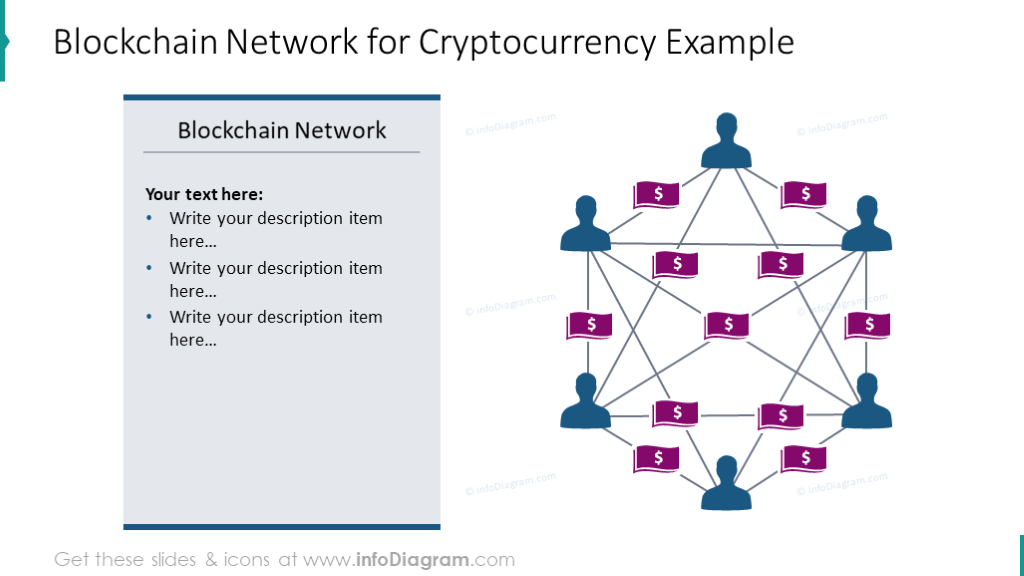

LRT DePIN, kurz für Lightweight Distributed Proof of Infrastructure Network, ist mehr als nur ein Schlagwort. Es ist ein wegweisender Ansatz, der die Leistungsfähigkeit dezentraler Netzwerke nutzt, um robuste, skalierbare und effiziente Infrastrukturlösungen zu schaffen. Im Gegensatz zu traditionellen zentralisierten Systemen verteilt LRT DePIN die Infrastruktur auf ein Netzwerk von Teilnehmern, die jeweils ihre Ressourcen zum Gemeinwohl beitragen. Dieses verteilte Modell verbessert nicht nur Sicherheit und Ausfallsicherheit, sondern demokratisiert auch den Zugang zu kritischen Infrastrukturdiensten.

Im Kern basiert LRT DePIN Synergy Yields auf dem Prinzip der gemeinsamen Wertschöpfung. Indem die Netzwerkteilnehmer dazu angeregt werden, ihre Ressourcen – sei es Rechenleistung, Bandbreite oder Speicherplatz – beizusteuern, stellt LRT DePIN sicher, dass jeder Einzelne am Erfolg des Netzwerks beteiligt ist. Dieser kollaborative Ansatz fördert ein gemeinschaftlich getragenes Ökosystem, in dem die gemeinsamen Anstrengungen vieler außergewöhnliche Vorteile für alle bringen.

Die Synergie von DePIN

Der wahre Zauber von LRT DePIN liegt in seiner Synergie. Synergie bezeichnet in diesem Zusammenhang das harmonische Zusammenspiel verschiedener Netzwerkteilnehmer, bei dem das Ganze mehr ist als die Summe seiner Teile. Diese Synergie manifestiert sich auf verschiedene Weise:

Erhöhte Sicherheit: Durch die Beteiligung mehrerer Knoten am Netzwerk wird das Risiko eines Single Point of Failure drastisch reduziert. Jeder Teilnehmer fungiert als Schutzmechanismus und gewährleistet so die Integrität und Widerstandsfähigkeit des Netzwerks gegen Angriffe.

Kosteneffizienz: Durch die Verteilung der Infrastruktur über ein Netzwerk entfällt bei LRT DePIN die Notwendigkeit zentralisierter Rechenzentren, wodurch die Betriebskosten gesenkt werden. Die Teilnehmer erhalten Belohnungen für ihre Beiträge, wodurch ein nachhaltiges Wirtschaftsmodell entsteht, von dem sowohl das Netzwerk als auch die Teilnehmer profitieren.

Skalierbarkeit: Mit dem Wachstum des Netzwerks steigt auch seine Kapazität. Neue Teilnehmer können problemlos beitreten, zusätzliche Ressourcen einbringen und die Leistungsfähigkeit des Netzwerks erweitern, ohne die Performance zu beeinträchtigen.

Die Zukunft von LRT DePIN

Das Potenzial von LRT DePIN ist immens. Mit Blick auf die Zukunft verspricht LRT DePIN, verschiedene Sektoren zu revolutionieren, darunter:

Blockchain-Technologie: LRT DePIN kann die Skalierbarkeit und Effizienz von Blockchain-Netzwerken verbessern. Durch die Verteilung der Rechenlast ermöglicht LRT DePIN ein höheres Transaktionsvolumen zu geringeren Kosten.

Dezentrale Finanzen (DeFi): Im DeFi-Bereich kann LRT DePIN eine sichere und skalierbare Infrastruktur für dezentrale Anwendungen bereitstellen und so reibungslose Finanztransaktionen und -dienstleistungen ermöglichen.

Internet der Dinge (IoT): Da IoT-Geräte riesige Datenmengen erzeugen, kann LRT DePIN eine dezentrale Lösung für die Datenspeicherung, -verarbeitung und -verwaltung anbieten, die Datenschutz und Sicherheit gewährleistet.

Gemeinschaft und Zusammenarbeit

Einer der überzeugendsten Aspekte von LRT DePIN ist die Betonung von Gemeinschaft und Zusammenarbeit. Durch die Einbindung der Teilnehmer in die Steuerung und Entscheidungsprozesse des Netzwerks fördert LRT DePIN ein Gefühl der Mitbestimmung und Verantwortlichkeit. Dieser gemeinschaftsorientierte Ansatz steigert nicht nur die Nutzerbeteiligung, sondern stellt auch sicher, dass sich das Netzwerk im Einklang mit den Bedürfnissen und Wünschen seiner Teilnehmer weiterentwickelt.

Abschluss

Die Synergieeffekte von LRT DePIN stellen einen grundlegenden Wandel in der Welt der dezentralen Infrastrukturnetzwerke dar. Durch die Nutzung der Leistungsfähigkeit verteilter Netzwerke verspricht LRT DePIN eine sicherere, effizientere und nachhaltigere Zukunft. Am Beginn dieser neuen Ära ist das Potenzial von LRT DePIN, verschiedene Sektoren zu revolutionieren und dezentrale Technologien neu zu definieren, gleichermaßen faszinierend wie grenzenlos.

Seien Sie gespannt auf den nächsten Teil, in dem wir tiefer in die technischen Feinheiten und realen Anwendungen von LRT DePIN eintauchen und untersuchen werden, wie dieses innovative Konzept eine neue Welle dezentraler Infrastrukturlösungen auslösen wird.

LRT DePIN Synergy Yields Ignite: Die technischen und praktischen Anwendungen eines revolutionären Konzepts

Im vorherigen Abschnitt haben wir die grundlegenden Prinzipien und das transformative Potenzial von LRT DePIN Synergy Yields untersucht. Nun wollen wir uns eingehender mit den technischen Details und den praktischen Anwendungen dieses bahnbrechenden Konzepts befassen. Das Verständnis der Funktionsweise von LRT DePIN auf technischer Ebene wird ein klareres Bild seiner immensen Möglichkeiten und der vielfältigen Wege aufzeigen, wie es dezentrale Infrastrukturnetzwerke revolutionieren kann.

Technische Feinheiten des LRT DePIN

Um das technische Meisterwerk LRT DePIN zu würdigen, müssen wir seine zugrundeliegende Architektur und seine Mechanismen verstehen:

Distributed-Ledger-Technologie (DLT): Kernstück von LRT DePIN ist die Distributed-Ledger-Technologie (DLT), die Transparenz, Sicherheit und Unveränderlichkeit der Daten im gesamten Netzwerk gewährleistet. Durch die Nutzung von DLT zeichnet LRT DePIN alle Transaktionen und Beiträge dezentral und manipulationssicher auf.

Infrastrukturnachweis (PoI): Im Gegensatz zu herkömmlichen Proof-of-Work- (PoW) oder Proof-of-Stake- (PoS) Mechanismen verwendet LRT DePIN den Infrastrukturnachweis (PoI). Dieser einzigartige Konsensmechanismus validiert die Teilnehmer anhand der von ihnen zum Netzwerk beigetragenen Ressourcen, wie Rechenleistung, Speicherplatz oder Bandbreite. PoI stellt sicher, dass die Teilnehmer einen Anreiz haben, sich aufrichtig einzubringen, und fördert so ein faires und effizientes Netzwerk.

Intelligente Verträge: Intelligente Verträge spielen bei LRT DePIN eine entscheidende Rolle, indem sie die Ausführung von Vereinbarungen und die Auszahlung von Belohnungen automatisieren. Diese selbstausführenden Verträge gewährleisten, dass die Teilnehmer für ihre Beiträge präzise und zeitnah vergütet werden, was Vertrauen und Effizienz steigert.

Skalierbarkeitslösungen: Um auch bei wachsendem Netzwerk eine hohe Leistungsfähigkeit zu gewährleisten, setzt LRT DePIN auf fortschrittliche Skalierbarkeitslösungen. Techniken wie Sharding, Layer-2-Protokolle und Sidechains werden eingesetzt, um die erhöhte Last zu bewältigen und reibungslose Transaktionen sicherzustellen.

Anwendungen von LRT DePIN in der Praxis

Die praktischen Anwendungsmöglichkeiten von LRT DePIN sind vielfältig und umfangreich und erstrecken sich über zahlreiche Branchen und Anwendungsfälle:

Blockchain-Skalierbarkeit: Einer der unmittelbarsten Vorteile von LRT DePIN ist seine Fähigkeit, die Skalierbarkeit von Blockchain-Netzwerken zu verbessern. Durch die Verteilung der Rechenlast ermöglicht LRT DePIN einen höheren Transaktionsdurchsatz und niedrigere Gebühren, wodurch die Blockchain-Technologie zugänglicher und praktischer für den Alltag wird.

Dezentrale Finanzen (DeFi): Im Bereich DeFi bietet LRT DePIN eine robuste Infrastruktur für dezentrale Anwendungen. Von Kreditplattformen bis hin zu dezentralen Börsen gewährleistet LRT DePIN sichere, skalierbare und kostengünstige Finanzdienstleistungen ohne Zwischenhändler.

Internet der Dinge (IoT): Mit der zunehmenden Verbreitung von IoT-Geräten stellt die Verwaltung und Verarbeitung riesiger Datenmengen eine Herausforderung dar. LRT DePIN bietet eine dezentrale Lösung für das IoT-Datenmanagement und gewährleistet dabei Datenschutz, Sicherheit und effiziente Datenverarbeitung.

Cloud Computing: Traditionelle Cloud-Computing-Dienste sind oft zentralisiert und können teuer sein. LRT DePIN bietet eine dezentrale Alternative, indem es Rechenressourcen über das Netzwerk verteilt und so skalierbare und kostengünstige Cloud-Dienste bereitstellt.

Datenspeicherung: Angesichts der Bedenken hinsichtlich Datenschutz und Datensicherheit bietet LRT DePIN einen dezentralen Ansatz zur Datenspeicherung. Durch die Verteilung der Daten auf mehrere Knoten stellt LRT DePIN sicher, dass sensible Informationen geschützt und nur autorisierten Teilnehmern zugänglich sind.

Umwelt- und Wirtschaftsauswirkungen

Die Synergieeffekte des LRT DePIN-Projekts haben auch erhebliche ökologische und ökonomische Auswirkungen:

Energieeffizienz: Durch die Verteilung von Ressourcen über ein Netzwerk reduziert LRT DePIN den Bedarf an zentralisierten Rechenzentren, die oft energieintensiv sind. Dieses verteilte Modell fördert die Energieeffizienz und verringert den CO₂-Fußabdruck von Infrastrukturnetzen.

Wirtschaftliche Anreize: Teilnehmer von LRT DePIN werden durch ein Token-System incentiviert und erhalten Belohnungen für ihre Beiträge. Dieses Wirtschaftsmodell fördert ein nachhaltiges Ökosystem, in dem die Teilnehmer motiviert sind, sich einzubringen und die Stabilität des Netzwerks zu erhalten.

Herausforderungen und zukünftige Richtungen

Das Potenzial von LRT DePIN ist zwar immens, es gibt jedoch Herausforderungen zu berücksichtigen:

Netzwerksicherheit: Wie bei jedem dezentralen Netzwerk bleibt die Sicherheit ein zentrales Anliegen. Der Schutz der Daten und Ressourcen der Teilnehmer vor Cyberbedrohungen hat höchste Priorität.

Einhaltung gesetzlicher Bestimmungen: Mit zunehmender Verbreitung von LRT DePIN wird die Einhaltung der regulatorischen Rahmenbedingungen entscheidend sein. Die Gewährleistung der Einhaltung lokaler und internationaler Vorschriften ist für die breite Anwendung von LRT DePIN unerlässlich.

Skalierbarkeit: Obwohl LRT DePIN die Skalierbarkeit bis zu einem gewissen Grad berücksichtigt, sind kontinuierliche Weiterentwicklungen und Innovationen notwendig, um mit den wachsenden Anforderungen dezentraler Infrastrukturnetze Schritt zu halten.

Abschluss

Die Synergieeffekte von LRT DePIN stellen einen revolutionären Fortschritt im Bereich dezentraler Infrastrukturnetzwerke dar. Durch die Nutzung verteilter Ressourcen und innovativer Konsensmechanismen verspricht LRT DePIN eine sicherere, effizientere und nachhaltigere Zukunft. Je mehr wir die technischen Feinheiten und praktischen Anwendungen von LRT DePIN erforschen, desto deutlicher wird, dass dieses Konzept eine neue Welle dezentraler Infrastrukturlösungen auslösen und die Technologie- und Innovationslandschaft grundlegend verändern wird.

Die Reise von LRT DePIN hat gerade erst begonnen, und die Möglichkeiten sind so grenzenlos wie die Vorstellungskraft derjenigen, die zu diesem bahnbrechenden Konzept beitragen und davon profitieren. Bleiben Sie dran, während wir weiterhin das Potenzial und die Auswirkungen der LRT DePIN Synergieerträge aufdecken.

LRT DePIN Synergy Yields Ignite: Die technischen und praktischen Anwendungen eines revolutionären Konzepts

Im vorherigen Abschnitt haben wir die grundlegenden Prinzipien und das transformative Potenzial von LRT DePIN Synergy Yields untersucht. Nun wollen wir uns eingehender mit den technischen Details und den praktischen Anwendungen dieses bahnbrechenden Konzepts befassen. Das Verständnis der Funktionsweise von LRT DePIN auf technischer Ebene wird ein klareres Bild seiner immensen Möglichkeiten und der vielfältigen Wege aufzeigen, wie es dezentrale Infrastrukturnetzwerke revolutionieren kann.

Technische Feinheiten des LRT DePIN

Um das technische Meisterwerk LRT DePIN zu würdigen, müssen wir seine zugrundeliegende Architektur und seine Mechanismen verstehen:

Distributed-Ledger-Technologie (DLT): Kernstück von LRT DePIN ist die Distributed-Ledger-Technologie (DLT), die Transparenz, Sicherheit und Unveränderlichkeit der Daten im gesamten Netzwerk gewährleistet. Durch die Nutzung von DLT zeichnet LRT DePIN alle Transaktionen und Beiträge dezentral und manipulationssicher auf.

Infrastrukturnachweis (PoI): Im Gegensatz zu herkömmlichen Proof-of-Work- (PoW) oder Proof-of-Stake- (PoS) Mechanismen verwendet LRT DePIN den Infrastrukturnachweis (PoI). Dieser einzigartige Konsensmechanismus validiert die Teilnehmer anhand der von ihnen zum Netzwerk beigetragenen Ressourcen, wie Rechenleistung, Speicherplatz oder Bandbreite. PoI stellt sicher, dass die Teilnehmer einen Anreiz haben, sich aufrichtig einzubringen, und fördert so ein faires und effizientes Netzwerk.

Intelligente Verträge: Intelligente Verträge spielen bei LRT DePIN eine entscheidende Rolle, indem sie die Ausführung von Vereinbarungen und die Auszahlung von Belohnungen automatisieren. Diese selbstausführenden Verträge gewährleisten, dass die Teilnehmer für ihre Beiträge präzise und zeitnah vergütet werden, was Vertrauen und Effizienz steigert.

Skalierbarkeitslösungen: Um auch bei wachsendem Netzwerk eine hohe Leistungsfähigkeit zu gewährleisten, setzt LRT DePIN auf fortschrittliche Skalierbarkeitslösungen. Techniken wie Sharding, Layer-2-Protokolle und Sidechains werden eingesetzt, um die erhöhte Last zu bewältigen und reibungslose Transaktionen sicherzustellen.

Anwendungen von LRT DePIN in der Praxis

Die praktischen Anwendungsmöglichkeiten von LRT DePIN sind vielfältig und umfangreich und erstrecken sich über zahlreiche Branchen und Anwendungsfälle:

Blockchain-Skalierbarkeit: Einer der unmittelbarsten Vorteile von LRT DePIN ist die verbesserte Skalierbarkeit von Blockchain-Netzwerken. Durch die Verteilung der Rechenlast ermöglicht LRT DePIN einen höheren Transaktionsdurchsatz und niedrigere Gebühren, wodurch die Blockchain-Technologie zugänglicher und alltagstauglicher wird.

Dezentrale Finanzen (DeFi): Im Bereich DeFi bietet LRT DePIN eine robuste Infrastruktur für dezentrale Anwendungen. Von Kreditplattformen bis hin zu dezentralen Börsen gewährleistet LRT DePIN sichere, skalierbare und kostengünstige Finanzdienstleistungen ohne Zwischenhändler.

Internet der Dinge (IoT): Mit der zunehmenden Verbreitung von IoT-Geräten stellt die Verwaltung und Verarbeitung riesiger Datenmengen eine Herausforderung dar. LRT DePIN bietet eine dezentrale Lösung für das IoT-Datenmanagement und gewährleistet dabei Datenschutz, Sicherheit und effiziente Datenverarbeitung.

Cloud Computing: Traditionelle Cloud-Computing-Dienste sind oft zentralisiert und können teuer sein. LRT DePIN bietet eine dezentrale Alternative durch die Verteilung von Rechenressourcen über das Netzwerk und bietet skalierbare und kostengünstige Cloud-Dienste.

Datenspeicherung: Angesichts der Bedenken hinsichtlich Datenschutz und Datensicherheit bietet LRT DePIN einen dezentralen Ansatz zur Datenspeicherung. Durch die Verteilung der Daten auf mehrere Knoten stellt LRT DePIN sicher, dass sensible Informationen geschützt und nur autorisierten Teilnehmern zugänglich sind.

Umwelt- und Wirtschaftsauswirkungen

Die Synergieeffekte des LRT DePIN-Projekts haben auch erhebliche ökologische und ökonomische Auswirkungen:

Energieeffizienz: Durch die Verteilung von Ressourcen über ein Netzwerk reduziert LRT DePIN den Bedarf an zentralisierten Rechenzentren, die oft energieintensiv sind. Dieses verteilte Modell fördert die Energieeffizienz und verringert den CO₂-Fußabdruck von Infrastrukturnetzen.

Wirtschaftliche Anreize: Teilnehmer von LRT DePIN werden durch ein Token-System incentiviert und erhalten Belohnungen für ihre Beiträge. Dieses Wirtschaftsmodell fördert ein nachhaltiges Ökosystem, in dem die Teilnehmer motiviert sind, sich einzubringen und die Stabilität des Netzwerks zu erhalten.

Herausforderungen und zukünftige Richtungen

Das Potenzial von LRT DePIN ist zwar immens, es gibt jedoch Herausforderungen zu berücksichtigen:

Netzwerksicherheit: Wie bei jedem dezentralen Netzwerk bleibt die Sicherheit ein zentrales Anliegen. Der Schutz der Daten und Ressourcen der Teilnehmer vor Cyberbedrohungen hat höchste Priorität.

Einhaltung gesetzlicher Bestimmungen: Mit zunehmender Verbreitung von LRT DePIN wird die Einhaltung der regulatorischen Rahmenbedingungen entscheidend sein. Die Gewährleistung der Einhaltung lokaler und internationaler Vorschriften ist für die breite Anwendung von LRT DePIN unerlässlich.

Skalierbarkeit: Obwohl LRT DePIN die Skalierbarkeit bis zu einem gewissen Grad berücksichtigt, sind kontinuierliche Weiterentwicklungen und Innovationen notwendig, um mit den wachsenden Anforderungen dezentraler Infrastrukturnetze Schritt zu halten.

Abschluss

Die Synergieeffekte von LRT DePIN stellen einen revolutionären Fortschritt im Bereich dezentraler Infrastrukturnetzwerke dar. Durch die Nutzung verteilter Ressourcen und innovativer Konsensmechanismen verspricht LRT DePIN eine sicherere, effizientere und nachhaltigere Zukunft. Je mehr wir die technischen Feinheiten und praktischen Anwendungen von LRT DePIN erforschen, desto deutlicher wird, dass dieses Konzept eine neue Welle dezentraler Infrastrukturlösungen auslösen und die Technologie- und Innovationslandschaft grundlegend verändern wird.

Die Reise von LRT DePIN hat gerade erst begonnen, und die Möglichkeiten sind so grenzenlos wie die Vorstellungskraft derer, die zu diesem bahnbrechenden Konzept beitragen und davon profitieren. Bleiben Sie dran, während wir das Potenzial und die Auswirkungen der Synergieeffekte von LRT DePIN in der sich ständig weiterentwickelnden Welt der dezentralen Netzwerke weiter aufdecken.

Im heutigen digitalen Zeitalter ist die Bedeutung sicherer Authentifizierungsmethoden nicht zu unterschätzen. In einer Welt, die zunehmend von Online-Transaktionen, digitaler Kommunikation und Cloud-Diensten geprägt ist, wird der Schutz unserer digitalen Spuren immer wichtiger. Hier kommt FaceID Crypto Signing ins Spiel – eine revolutionäre Technologie, die unser Verständnis von Sicherheit grundlegend verändern wird.

Das Aufkommen biometrischer Sicherheit

Biometrische Sicherheit hat die Authentifizierung revolutioniert. Insbesondere die Gesichtserkennung nutzt die einzigartigen Merkmale des Gesichts einer Person, um deren Identität zu bestätigen. Im Gegensatz zu herkömmlichen Methoden wie Passwörtern und PINs, die leicht vergessen oder gestohlen werden können, bietet Biometrie eine robustere und sicherere Alternative. Face ID, die von Apple entwickelte Technologie, ist ein Paradebeispiel für diese Innovation und ermöglicht das nahtlose und sichere Entsperren von Geräten durch fortschrittliche Gesichtserkennung.

Integration von Kryptographie für erhöhte Sicherheit

Biometrische Sicherheit bietet zwar bereits erhebliche Vorteile, doch erst die Integration kryptografischer Protokolle hebt FaceID Crypto Signing auf ein neues Sicherheitsniveau. Kryptografie nutzt komplexe Algorithmen zur Kodierung und Dekodierung von Daten und gewährleistet so, dass selbst bei unbefugtem Zugriff auf die biometrischen Daten die ursprünglichen biometrischen Merkmale nicht reproduziert werden können.

FaceID Crypto Signing kombiniert die Präzision und Einzigartigkeit biometrischer Authentifizierung mit der unüberwindlichen Sicherheit kryptografischer Protokolle. Dieses zweistufige Sicherheitssystem authentifiziert nicht nur den Nutzer, sondern verschlüsselt auch die Datentransaktionen und macht es Angreifern somit praktisch unmöglich, sensible Informationen abzufangen und zu missbrauchen.

So funktioniert die kryptografische Signatur von Face ID

Der Zauber der FaceID-Kryptosignatur liegt in ihrem ausgeklügelten Prozess, der mehrere wichtige Schritte umfasst:

Gesichtserkennung: Wenn Sie Face ID aktivieren, nimmt Ihr Gerät ein hochauflösendes Bild Ihres Gesichts auf. Dieses Bild wird verarbeitet, um charakteristische Gesichtsmerkmale wie die Form von Augen, Nase und Mund zu identifizieren.

Merkmalsextraktion: Das Gerät extrahiert anschließend einzigartige Gesichtsmerkmale aus dem aufgenommenen Bild. Diese Merkmale werden in eine mathematische Darstellung umgewandelt, die oft als „lebendigkeitsgeschützte biometrische Vorlage“ bezeichnet wird.

Sichere Speicherung: Diese biometrische Vorlage wird in einem sicheren Bereich innerhalb der Gerätehardware gespeichert. Dieser Bereich ist so konzipiert, dass er physischen und Softwareangriffen widersteht und somit den Zugriff auf die Vorlage für Unbefugte verhindert.

Authentifizierung: Beim Entsperren Ihres Geräts oder bei der Authentifizierung einer Transaktion erfasst das System ein weiteres Bild Ihres Gesichts und vergleicht es mit der gespeicherten Vorlage. Stimmen die Merkmale überein, wird der Zugriff gewährt.

Kryptografische Verschlüsselung: Bei jeder digitalen Transaktion werden die Daten durch kryptografische Protokolle verschlüsselt. Selbst wenn ein Angreifer die Daten abfängt, stellt die Verschlüsselung sicher, dass die Informationen ohne die entsprechenden Entschlüsselungsschlüssel unlesbar bleiben.

Vorteile der FaceID-Kryptosignatur

Die Konvergenz von FaceID und kryptografischen Protokollen bringt sowohl Nutzern als auch Dienstanbietern zahlreiche Vorteile:

Erhöhte Sicherheit: Die Kombination aus biometrischer und kryptografischer Sicherheit bietet ein mehrschichtiges Verteidigungssystem, das schwer zu durchbrechen ist.

Komfort: Die Nutzer schätzen die einfache Entsperrung ihrer Geräte und die Möglichkeit, Transaktionen durchzuführen, ohne sich komplizierte Passwörter oder PINs merken zu müssen.

Nutzervertrauen: Mit der Gewissheit, dass ihre digitalen Güter durch Spitzentechnologie geschützt sind, können sich die Nutzer vertrauensvoller an Online-Aktivitäten beteiligen.

Compliance: FaceID Crypto Signing hilft Unternehmen dabei, strenge regulatorische Anforderungen in Bezug auf Datenschutz und Privatsphäre zu erfüllen.

Herausforderungen meistern

Obwohl die Vorteile beträchtlich sind, birgt die Implementierung der FaceID-Kryptosignatur gewisse Herausforderungen:

Datenschutzbedenken: Die Verwendung biometrischer Daten wirft Fragen hinsichtlich des Datenschutzes und des Dateneigentums auf. Es ist unerlässlich, robuste Protokolle zu etablieren, um sicherzustellen, dass biometrische Vorlagen nur für ihren vorgesehenen Zweck verwendet und sicher gespeichert werden.

Sicherheitslücken: Obwohl die sichere Umgebung einen starken Schutz bietet, ist kein System völlig immun gegen Sicherheitslücken. Kontinuierliche technologische Weiterentwicklungen und die Verbesserung der Bedrohungsanalyse sind notwendig, um potenziellen Sicherheitsrisiken einen Schritt voraus zu sein.

Nutzerakzeptanz: Um eine breite Akzeptanz der FaceID-Kryptosignatur zu fördern, bedarf es Aufklärung und Demonstration ihrer Vorteile sowohl für Verbraucher als auch für Unternehmen.

Die zukünftige Landschaft

Mit der fortschreitenden technologischen Entwicklung wird die Integration biometrischer und kryptografischer Sicherheitsverfahren voraussichtlich immer ausgefeilter und verbreiteter werden. Zukünftige Fortschritte könnten Folgendes umfassen:

Verbesserte Genauigkeit: Laufende Forschungsarbeiten zielen darauf ab, die Genauigkeit und Zuverlässigkeit von Gesichtserkennungssystemen zu verbessern und die Wahrscheinlichkeit von Fehlalarmen und Fehlalarmen zu verringern.

Erweiterte Anwendungsmöglichkeiten: Neben dem Entsperren von Geräten könnte FaceID Crypto Signing auch zur Sicherung des Zugangs zu Finanzkonten, Unternehmensnetzwerken und sogar physischen Räumen eingesetzt werden.

Interoperabilität: Die Entwicklung von Standards und Protokollen, die eine nahtlose Integration über verschiedene Geräte und Plattformen hinweg ermöglichen, wird für eine breite Akzeptanz entscheidend sein.

Zusammenfassend lässt sich sagen, dass FaceID Crypto Signing einen bedeutenden Fortschritt im Bereich der digitalen Sicherheit darstellt. Durch die Kombination der Präzision biometrischer Authentifizierung mit den robusten Schutzmechanismen kryptografischer Protokolle bietet es eine leistungsstarke Lösung für die stetig wachsenden Herausforderungen der Absicherung unseres digitalen Lebens. Mit Blick auf die Zukunft verspricht die kontinuierliche Innovation in diesem Bereich Nutzern weltweit ein noch höheres Maß an Sicherheit und Komfort.

Vertiefung des Tauchgangs: Das technische Wunder der FaceID-Kryptosignatur

In unserer vorherigen Betrachtung der FaceID-Kryptosignatur haben wir die Grundlagen gelegt, um zu verstehen, wie diese Spitzentechnologie biometrische Sicherheit und kryptografische Protokolle kombiniert, um einen wirksamen Schutz vor unberechtigtem Zugriff zu gewährleisten. Nun wollen wir uns eingehender mit den technischen Details und praktischen Anwendungen befassen, die die FaceID-Kryptosignatur zu einem Eckpfeiler moderner digitaler Sicherheit machen.

Technische Grundlagen

Im Kern basiert Face ID Crypto Signing auf einem ausgeklügelten Zusammenspiel von Hardware- und Softwarekomponenten, das Sicherheit und Benutzerfreundlichkeit gleichermaßen gewährleistet. Hier ein genauerer Blick auf die technische Architektur:

Hardware-Sicherheitsmodul (HSM)

Das Hardware-Sicherheitsmodul (HSM) spielt eine zentrale Rolle bei der kryptografischen Signatur von Face ID. Ein HSM ist ein physisches Gerät, das digitale Schlüssel schützt und verwaltet, sichere Kryptotransaktionen durchführt und Prüfprotokolle zur Einhaltung von Vorschriften bereitstellt. Im Kontext von Face ID gewährleistet das HSM die sichere Speicherung der biometrischen Vorlagen und die Durchführung kryptografischer Operationen mit höchster Sicherheit.

Sichere Enklave

Apples Secure Enclave ist ein dedizierter Chip im Gerät, der sensible Daten und Sicherheitsfunktionen verwaltet. Die Secure Enclave ist integraler Bestandteil der Face ID-Kryptosignatur, da sie die biometrischen Vorlagen in einer sicheren, vom Hauptprozessor isolierten Umgebung speichert. Diese Isolation verhindert unberechtigten Zugriff, selbst durch ausgeklügelte Angriffe.

Kryptografische Algorithmen

Die in FaceID Crypto Signing verwendeten kryptografischen Algorithmen gewährleisten eine robuste Ver- und Entschlüsselung von Daten. Gängige Algorithmen sind fortschrittliche Verfahren wie RSA, AES und ECC (Elliptische-Kurven-Kryptografie). Diese Algorithmen schützen alle übertragenen und gespeicherten Daten vor unbefugtem Zugriff und Manipulation.

Maschinelles Lernen und KI

Maschinelle Lernalgorithmen und künstliche Intelligenz verbessern die Genauigkeit und Zuverlässigkeit der Gesichtserkennung. Diese Technologien lernen kontinuierlich aus neuen Daten und optimieren so die Fähigkeit des Systems, Personen unter verschiedenen Bedingungen – unterschiedlichen Lichtverhältnissen, Blickwinkeln und sogar Gesichtsausdrücken wie Lächeln oder dem Tragen einer Brille – präzise zu identifizieren.

Anwendungen in der Praxis

Die praktischen Anwendungsmöglichkeiten der FaceID-Kryptosignatur sind vielfältig und erstrecken sich über zahlreiche Bereiche:

Sicherheit mobiler Geräte

Die unmittelbarste Anwendung der FaceID-Kryptosignatur liegt in der Absicherung mobiler Geräte. Durch die Entsperrung von Geräten per Gesichtserkennung profitieren Nutzer von einer komfortablen und sicheren Authentifizierungsmethode. Dies ist besonders nützlich für den Zugriff auf Apps, das Tätigen von Einkäufen und die sichere Kommunikation.

Finanztransaktionen

Im Finanzsektor revolutioniert Face ID Crypto Signing die Authentifizierung von Transaktionen. Banken und Finanzinstitute setzen biometrische und kryptografische Sicherheitsverfahren ein, um die Identität ihrer Kunden beim Online-Banking, mobilen Zahlungen und Geldautomatenabhebungen zu überprüfen. So wird sichergestellt, dass sensible Finanzdaten vor Betrug geschützt bleiben.

Unternehmenssicherheit

Für Unternehmen bietet FaceID Crypto Signing eine sichere Methode zur Mitarbeiterauthentifizierung. Mitarbeiter können per Gesichtserkennung auf geschützte Bereiche, Unternehmensnetzwerke und sensible Informationen zugreifen. Die Integration kryptografischer Protokolle gewährleistet, dass selbst bei physischem Zutritt zum Gelände die gesicherten Daten nicht entschlüsselt werden können.

Gesundheitspflege

Im Gesundheitswesen sind die sichere Speicherung und Übertragung von Patientendaten von entscheidender Bedeutung. Die kryptografische Signatur von FaceID kann zur Sicherung elektronischer Patientenakten (EHRs) eingesetzt werden und gewährleistet, dass nur autorisiertes Personal Zugriff auf sensible Patientendaten hat. Dies verbessert den Datenschutz und die Einhaltung der Gesundheitsvorschriften.

Ethische und datenschutzrechtliche Überlegungen

Während die technischen und praktischen Vorteile der FaceID-Kryptosignatur unbestreitbar sind, müssen ethische und datenschutzrechtliche Erwägungen bei ihrer Implementierung im Vordergrund stehen:

Dateneigentum und Einwilligung

Fragen nach dem Eigentum an biometrischen Daten und deren Verwendung sind von zentraler Bedeutung. Nutzer müssen der Erhebung, Speicherung und Nutzung ihrer biometrischen Daten ausdrücklich zustimmen. Transparente Richtlinien und Nutzungsvereinbarungen sind unerlässlich, um sicherzustellen, dass Einzelpersonen die Kontrolle über ihre biometrischen Daten behalten.

Datenpannen und Sicherheitsvorfälle

Trotz robuster Sicherheitsmaßnahmen bleibt das Risiko von Datenschutzverletzungen bestehen. Daher ist es entscheidend, Notfallpläne bereitzuhalten, um potenzielle Sicherheitsvorfälle umgehend beheben zu können. Regelmäßige Überprüfungen und Aktualisierungen der Sicherheitsprotokolle tragen dazu bei, diese Risiken zu minimieren.

Voreingenommenheit und Fairness

Maschinelle Lernalgorithmen, die in der Gesichtserkennung eingesetzt werden, müssen strengen Tests unterzogen werden, um Verzerrungen zu minimieren und Fairness gegenüber verschiedenen demografischen Gruppen zu gewährleisten. Voreingenommene Algorithmen können zu höheren Fehlalarmraten für bestimmte Gruppen führen und somit die Sicherheit und Zuverlässigkeit des Systems beeinträchtigen.

Der Weg vor uns

Die Zukunft der FaceID-Kryptosignatur sieht vielversprechend aus, da sich ständige Innovationen und Fortschritte abzeichnen:

Geräteübergreifende Interoperabilität

Zugang zu Finanzkryptotechnologie – Gewinnen Sie Gewinne! Revolutionieren Sie Ihre finanzielle Zukun

Sichern Sie sich finanzielle Freiheit – investieren Sie frühzeitig in den Monad & Linea Airdrop