Die Zukunft erschließen – Modulare Blockchain-Parallele – Dominanzfenster

In einer Welt, in der digitale Interaktionen immer wichtiger für unseren Alltag werden, ist der Bedarf an einem robusten, skalierbaren und benutzerfreundlichen technologischen Rahmenwerk dringender denn je. Hier kommt Modular Blockchain Parallel – Dominate Window ins Spiel, eine wegweisende Entwicklung, die die Grenzen der digitalen Interaktion neu definieren wird. Diese bahnbrechende Technologie vereint die besten Elemente der Blockchain-Innovation mit paralleler Verarbeitung und bietet so eine nahtlose, effiziente und hochskalierbare Lösung.

Das Wesen der modularen Blockchain Parallel – Dominantes Fenster

Modular Blockchain Parallel – Dominate Window ist im Kern ein ausgeklügeltes System zur Optimierung der Effizienz und Skalierbarkeit von Blockchain-Netzwerken. Dank seiner modularen Architektur ermöglicht es die unabhängige Skalierung verschiedener Komponenten und stellt so sicher, dass jedes Modul seine Last bewältigen kann, ohne das gesamte Netzwerk zu überlasten. Diese Modularität verbessert nicht nur die Wachstumsfähigkeit des Systems, sondern gewährleistet auch seine Agilität und Anpassungsfähigkeit an sich ändernde Anforderungen.

Warum modulare Architektur wichtig ist

Die modulare Architektur ist das Rückgrat des Systemerfolgs. Im Gegensatz zu herkömmlichen Blockchain-Netzwerken, die monolithisch aufgebaut sind, zerlegt Modular Blockchain Parallel – Dominate Window das Netzwerk in kleinere, überschaubare Module. Jedes Modul lässt sich unabhängig optimieren, aktualisieren und warten. Diese Flexibilität ermöglicht schnelle Innovationen und gewährleistet, dass sich das System nahtlos an neue technologische Entwicklungen anpasst.

Parallelverarbeitung: Ein Wendepunkt

Eine der herausragenden Eigenschaften dieses Systems ist die Nutzung von Parallelverarbeitung. Durch die Verteilung von Aufgaben auf mehrere Prozessoren kann das System komplexe Transaktionen und Berechnungen mit beispielloser Geschwindigkeit und Effizienz durchführen. Dies beschleunigt nicht nur den Transaktionsprozess, sondern reduziert auch die Last auf jedem einzelnen Knoten und verbessert somit die Gesamtstabilität und Zuverlässigkeit des Netzwerks.

Skalierbarkeit: Den zukünftigen Anforderungen gerecht werden

Skalierbarkeit ist ein entscheidender Erfolgsfaktor für jedes Blockchain-System. Modular Blockchain Parallel – Dominate Window zeichnet sich in diesem Bereich durch die Möglichkeit der vertikalen und horizontalen Skalierung aus. Vertikale Skalierung bedeutet die Erweiterung der Kapazitäten einzelner Knoten, während horizontale Skalierung das Hinzufügen weiterer Knoten zum Netzwerk beinhaltet. Dieser duale Ansatz gewährleistet, dass das System mit den steigenden Anforderungen seiner Nutzer Schritt halten kann.

Nutzerzentriertes Design: Den Nutzer in den Mittelpunkt stellen

Die technische Leistungsfähigkeit von Modular Blockchain Parallel – Dominate Window ist beeindruckend, doch seine wahre Stärke liegt im benutzerorientierten Design. Das System wurde mit Blick auf den Endnutzer entwickelt und bietet eine intuitive Benutzeroberfläche, die die Navigation und Nutzung des Netzwerks für jeden einfach macht. Ob Sie technisch versiert sind oder wenig bis gar keine Erfahrung mit Blockchain haben – das System garantiert eine reibungslose und problemlose Nutzung.

Sicherheit: Die Zukunft stärken

Sicherheit hat in der Blockchain-Welt höchste Priorität. Modular Blockchain Parallel – Dominate Window integriert fortschrittliche Sicherheitsprotokolle, um das Netzwerk vor potenziellen Bedrohungen zu schützen. Von kryptografischen Algorithmen bis hin zu dezentralen Konsensmechanismen ist jeder Aspekt des Systems darauf ausgelegt, die Integrität und Vertraulichkeit der verarbeiteten Daten zu gewährleisten.

Anwendungen und Anwendungsfälle

Die potenziellen Anwendungsbereiche von Modular Blockchain Parallel – Dominate Window sind vielfältig. Im Finanzsektor bietet es eine sichere und effiziente Plattform für Transaktionen, Smart Contracts und dezentrale Finanzlösungen (DeFi). Im Lieferkettenmanagement gewährleistet es eine transparente und unveränderliche Aufzeichnung jeder Transaktion und somit vollständige Rückverfolgbarkeit und Verantwortlichkeit. Darüber hinaus ermöglicht seine modulare und skalierbare Architektur die Anpassung an verschiedene Branchen, darunter das Gesundheitswesen, die Immobilienbranche und weitere.

Der Weg in die Zukunft: Innovationen nutzen

Mit Blick auf die Zukunft erweist sich Modular Blockchain Parallel – Dominate Window als Leuchtturm der Innovation und des Fortschritts. Seine Fähigkeit, sich weiterzuentwickeln und an neue Herausforderungen anzupassen, macht es zu einem ernstzunehmenden Konkurrenten in der sich ständig wandelnden Technologielandschaft. Indem wir dieses System einsetzen, führen wir nicht nur eine neue Vorgehensweise ein, sondern schaffen die Grundlage für eine effizientere, sicherere und inklusivere digitale Welt.

Die Zukunft gestalten: Der Einfluss von modularen Blockchain-Parallel-Dominanzfenstern

Wenn wir tiefer in das transformative Potenzial von Modular Blockchain Parallel – Dominate Window eintauchen, wird deutlich, dass dieses System nicht nur ein technologischer Fortschritt ist; es ist ein Katalysator für Veränderungen, der die Kraft hat, Branchen umzugestalten und unsere Interaktion mit digitalen Systemen neu zu definieren.

Branchenwandel

Einer der bedeutendsten Effekte von Modular Blockchain Parallel – Dominate Window ist sein Potenzial, verschiedene Branchen zu transformieren. Im Finanzwesen bietet es eine robuste und transparente Plattform für Transaktionen und Smart Contracts, wodurch der Bedarf an Intermediären reduziert und die Transaktionskosten gesenkt werden. Diese Demokratisierung des Finanzwesens hat das Potenzial, sowohl Privatpersonen als auch Unternehmen zu stärken und ihnen mehr Kontrolle über ihre Finanzaktivitäten zu ermöglichen.

Im Lieferkettenmanagement gewährleistet das unveränderliche Register des Systems die transparente und sichere Erfassung jeder Transaktion. Diese hohe Rückverfolgbarkeit und Verantwortlichkeit kann Betrug und Ineffizienzen drastisch reduzieren und so zu effizienteren und vertrauenswürdigeren Lieferketten führen. Auch der Gesundheitssektor profitiert enorm: Die sicheren und datenschutzkonformen Funktionen des Systems gewährleisten den Schutz von Patientendaten bei gleichzeitigem Zugriff für autorisiertes Personal.

Effizienzsteigerung und Kostensenkung

Die Effizienzgewinne von Modular Blockchain Parallel – Dominate Window sind geradezu revolutionär. Durch die Nutzung von Parallelverarbeitung kann das System eine Vielzahl von Transaktionen gleichzeitig verarbeiten und die Bearbeitungszeit pro Transaktion deutlich verkürzen. Diese Effizienz führt zu Kosteneinsparungen für Unternehmen und Privatpersonen gleichermaßen und reduziert den Aufwand herkömmlicher Transaktionsverarbeitungsmethoden.

Darüber hinaus ermöglicht die modulare Architektur des Systems gezielte Optimierungen und Upgrades. Durch die Fokussierung der Ressourcen auf spezifische, verbesserungsbedürftige Module lassen sich kosteneffiziente Systemoptimierungen erzielen, ohne dass eine vollständige Überarbeitung erforderlich ist. Dieser zielgerichtete Ansatz reduziert nicht nur die Kosten, sondern gewährleistet auch, dass das System technologisch auf dem neuesten Stand bleibt.

Förderung von Innovation und Zusammenarbeit

Modular Blockchain Parallel – Dominate Window ist ein Nährboden für Innovationen. Seine offene und modulare Architektur ermutigt Entwickler und Unternehmen, neue Anwendungen und Lösungen zu entwickeln, die sich in das System integrieren lassen. Dieses Innovationsökosystem fördert die Zusammenarbeit und treibt die kontinuierliche Weiterentwicklung der Technologie voran, sodass sie stets relevant und effektiv bleibt und den sich wandelnden Bedürfnissen ihrer Nutzer gerecht wird.

Die Fähigkeit des Systems, ein breites Spektrum an Anwendungen und Anwendungsfällen zu unterstützen, ermöglicht die Anpassung an die spezifischen Anforderungen verschiedener Branchen und Sektoren. Diese Flexibilität erhöht nicht nur seinen Nutzen, sondern regt auch eine Vielzahl von Interessengruppen zur Weiterentwicklung und Verbesserung des Systems an.

Vertrauen und Transparenz schaffen

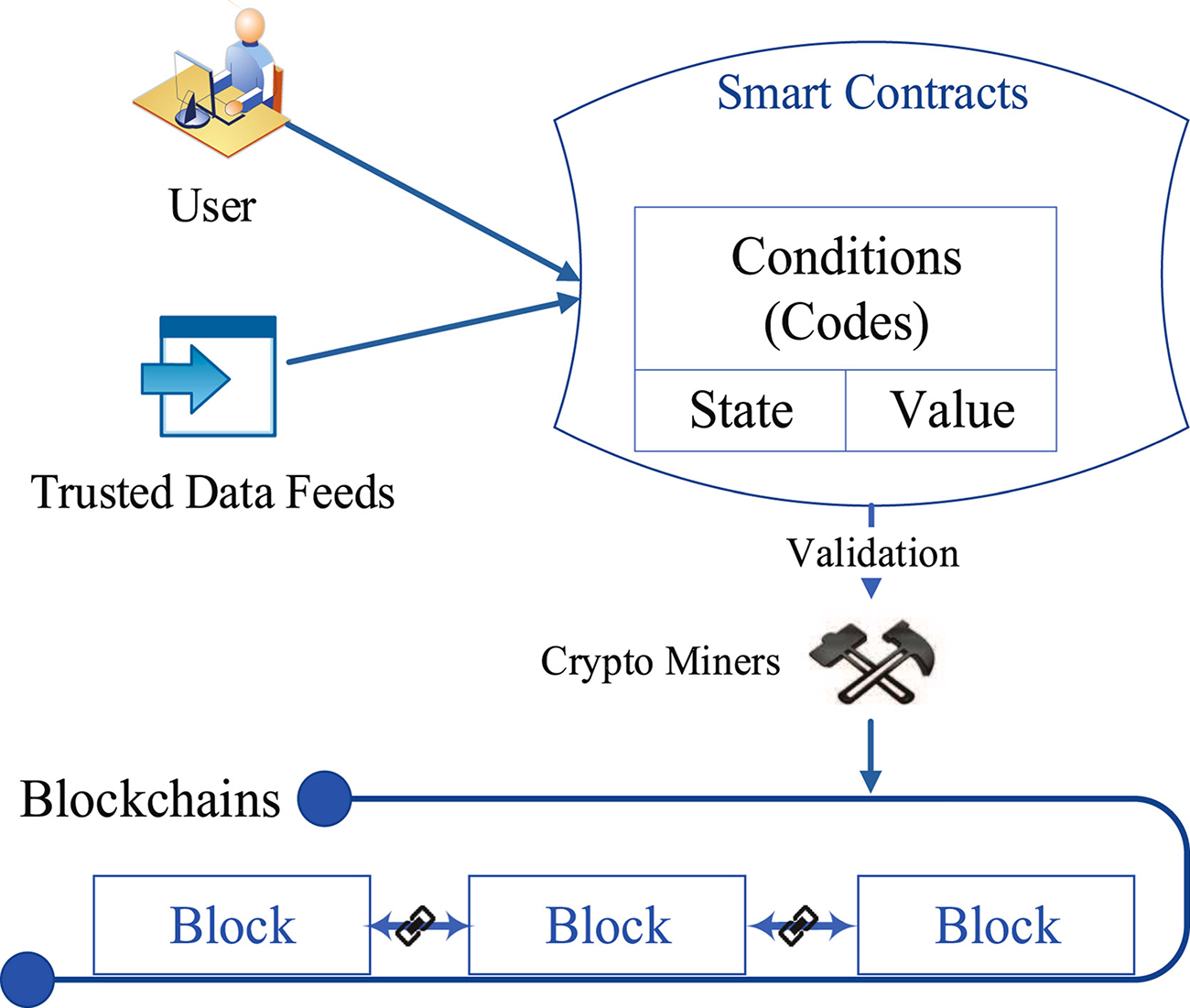

Vertrauen ist ein entscheidender Bestandteil jedes digitalen Systems, und Modular Blockchain Parallel – Dominate Window zeichnet sich in diesem Bereich besonders aus. Durch die Nutzung dezentraler Konsensmechanismen und kryptografischer Algorithmen gewährleistet das System, dass jede Transaktion transparent und sicher validiert und protokolliert wird. Diese Transparenz schafft Vertrauen bei den Nutzern, da sie darauf vertrauen können, dass ihre Transaktionen mit höchster Integrität behandelt werden.

Die Unveränderlichkeit der Blockchain gewährleistet, dass einmal aufgezeichnete Transaktionen weder geändert noch gelöscht werden können. Diese Eigenschaft erhöht nicht nur die Sicherheit, sondern bietet auch einen zuverlässigen und nachvollziehbaren Nachweis aller Transaktionen. In Branchen wie dem Finanzwesen und dem Lieferkettenmanagement ist diese Transparenz und Nachvollziehbarkeit von unschätzbarem Wert und gibt den Beteiligten das nötige Vertrauen für Transaktionen und Geschäftsaktivitäten.

Die Zukunft gestalten: Ein Aufruf zum Handeln

Die Zukunft von Modular Blockchain Parallel – Dominate Window sieht vielversprechend aus, und sein Potenzial, die digitale Landschaft zu revolutionieren, ist immens. Da wir am Beginn dieser neuen Ära stehen, ist es unerlässlich, dass wir diese Technologie annehmen und ihr volles Potenzial ausschöpfen. Ob Sie als Unternehmen Ihre Abläufe optimieren, als Entwickler neue Möglichkeiten suchen oder als Privatperson an der Zukunft der digitalen Interaktion interessiert sind – es gab nie einen besseren Zeitpunkt, dieses bahnbrechende System zu erkunden und anzuwenden.

Mit der Einführung von Modular Blockchain Parallel – Dominate Window implementieren wir nicht nur eine neue Technologie, sondern ebnen den Weg für eine effizientere, sicherere und inklusivere digitale Welt. Es ist ein Aufruf zum Handeln, Innovationen voranzutreiben, zusammenzuarbeiten und die Zukunft der digitalen Interaktion aktiv zu gestalten. Nutzen wir diese Chance und schöpfen wir das volle Potenzial von Modular Blockchain Parallel – Dominate Window aus, um gemeinsam die Zukunft unserer digitalen Welt zu formen.

Zusammenfassend lässt sich sagen, dass Modular Blockchain Parallel – Dominate Window einen bedeutenden Fortschritt in der Entwicklung der Blockchain-Technologie darstellt. Seine modulare Architektur, die parallelen Verarbeitungsmöglichkeiten und das nutzerzentrierte Design machen es zu einem leistungsstarken Werkzeug für die Transformation von Branchen, die Steigerung der Effizienz und die Förderung von Innovationen. Mit Blick auf die Zukunft beweist dieses System eindrucksvoll das Potenzial der Technologie, eine transparentere, sicherere und inklusivere digitale Welt zu schaffen.

Quantenresistente Kryptowährungen: Ein Überblick über die Sicherheitslandschaft von morgen

Im digitalen Zeitalter ist unser Leben eng mit einem riesigen Datennetz verknüpft – von persönlichen Fotos bis hin zu Finanztransaktionen, wobei jede Datenmenge ein eigenes Sensibilitätsniveau aufweist. Da Quantencomputer immer leistungsfähiger werden und der praktischen Anwendung näherkommen, hat die Bedeutung quantenresistenter Kryptographie (QRC) stark zugenommen. Diese Form der Kryptographie zielt darauf ab, Daten vor potenziellen zukünftigen Bedrohungen durch Quantencomputer zu schützen und so die Sicherheit und Privatsphäre unseres digitalen Lebens zu gewährleisten.

Quantencomputing verstehen

Um die Notwendigkeit quantenresistenter Kryptographie zu verstehen, ist es unerlässlich, Quantencomputing zu begreifen. Traditionelle Computer verarbeiten Informationen mithilfe von Bits, dargestellt als 0 und 1. Quantencomputer hingegen nutzen Qubits, die dank der Prinzipien der Quantenmechanik gleichzeitig mehrere Zustände annehmen können. Diese Fähigkeit ermöglicht es Quantencomputern, bestimmte Problemtypen exponentiell schneller zu lösen als klassische Computer.

Eine der größten Bedrohungen durch Quantencomputer ist ihr Potenzial, weit verbreitete kryptografische Algorithmen zu knacken. RSA und ECC (Elliptische-Kurven-Kryptographie), die einen Großteil der heutigen sicheren Kommunikation gewährleisten, könnten durch einen ausreichend leistungsstarken Quantencomputer, der Shors Algorithmus verwendet, obsolet werden. Dieser Algorithmus kann große Zahlen faktorisieren und diskrete Logarithmusprobleme in Polynomialzeit lösen und so die Sicherheit dieser Verschlüsselungsmethoden untergraben.

Der Aufstieg der Post-Quanten-Kryptographie

Angesichts der potenziellen Bedrohungen hat sich die Kryptographie auf die Entwicklung postquantenkryptographischer Algorithmen verlagert – Algorithmen, die selbst gegenüber den Fähigkeiten von Quantencomputern sicher bleiben. Diese Algorithmen bilden das Rückgrat quantenresistenter Kryptographie.

Gitterbasierte Kryptographie

Einer der vielversprechendsten Ansätze in der Post-Quanten-Kryptographie ist die gitterbasierte Kryptographie. Dieser Ansatz nutzt die Schwierigkeit bestimmter Gitterprobleme, wie beispielsweise des Learning-With-Errors-Problems (LWE), die als resistent gegen Quantenangriffe gelten. Gitterbasierte Verfahren wie NTRU und gitterbasierte Signaturverfahren wie CRYSTALS-Dilithium bieten robuste Sicherheitsmodelle, die nicht auf denselben mathematischen Strukturen wie die traditionelle Public-Key-Kryptographie beruhen.

Codebasierte Kryptographie

Eine weitere wichtige Kategorie ist die codebasierte Kryptographie, die auf der Schwierigkeit der Dekodierung zufälliger linearer Codes beruht. McEliece ist ein bekanntes Beispiel und bietet eine hohe Resistenz sowohl gegen klassische als auch gegen Quantenangriffe. Obwohl McEliece bereits seit Jahrzehnten existiert, wurde sein Potenzial, ein Eckpfeiler der quantenresistenten Kryptographie zu werden, erst in jüngster Zeit vollständig erkannt.

Multivariate quadratische Gleichungen

Multivariate quadratische Gleichungen fallen ebenfalls unter den Bereich der Post-Quanten-Kryptographie. Diese Systeme basieren auf der Komplexität der Lösung von Systemen multivariater quadratischer Gleichungen über endlichen Körpern. Derzeit werden diese kryptographischen Systeme hinsichtlich ihrer Sicherheit gegenüber Bedrohungen durch Quantencomputer evaluiert.

Praktische Umsetzung und Übergang

Der Übergang zu quantenresistenter Kryptographie ist nicht nur theoretischer, sondern auch praktischer Natur. Organisationen und Regierungen beginnen, diese neuen kryptografischen Standards zu übernehmen. Das Nationale Institut für Standards und Technologie (NIST) hat hierbei eine Vorreiterrolle eingenommen und arbeitet aktiv an der Standardisierung postquantenkryptografischer Algorithmen.

Hybride kryptografische Systeme

Ein praktischer Ansatz für den Übergang zu quantenresistenter Kryptographie ist die Implementierung hybrider Systeme. Diese Systeme kombinieren traditionelle kryptographische Algorithmen mit Post-Quanten-Algorithmen und bieten so eine doppelte Sicherheitsebene. Diese Methode gewährleistet, dass selbst bei der Entwicklung eines Quantencomputers die neuen Algorithmen einen Schutz gegen die Kompromittierung der älteren Methoden bieten.

Schlüsselmanagement und Infrastruktur

Die Implementierung quantenresistenter Kryptographie erfordert auch ein Umdenken im Schlüsselmanagement und der gesamten kryptographischen Infrastruktur. Schlüssellängen und -formate müssen möglicherweise angepasst und bestehende Systeme aktualisiert oder ersetzt werden. Für Unternehmen ist es daher entscheidend, vorausschauende Strategien zu entwickeln, die diese Veränderungen antizipieren und so Betriebsunterbrechungen minimieren.

Die Zukunft der sicheren Kommunikation

Der Übergang zu quantenresistenter Kryptographie markiert eine bedeutende Weiterentwicklung im Bereich der Cybersicherheit. Mit dem Fortschritt der Quantencomputertechnologie wird der Bedarf an robusten und sicheren kryptographischen Lösungen weiter steigen. Die Entwicklung postquantenkryptographischer Algorithmen stellt einen proaktiven Ansatz zum Schutz unserer digitalen Zukunft dar.

Im nächsten Teil dieser Reihe werden wir uns eingehender mit spezifischen quantenresistenten kryptografischen Algorithmen befassen, reale Anwendungen untersuchen und erörtern, wie sich Einzelpersonen und Organisationen auf diesen transformativen Wandel in der Cybersicherheit vorbereiten können.

Quantenresistente Kryptowährungen: Ein Überblick über die Sicherheitslandschaft von morgen

Im vorangegangenen Abschnitt haben wir die Grundlagen des Quantencomputings und seine potenziellen Auswirkungen auf traditionelle kryptografische Verfahren untersucht. Im Folgenden werden wir uns eingehender mit spezifischen quantenresistenten kryptografischen Algorithmen, praktischen Anwendungen und Strategien zur Vorbereitung auf diesen grundlegenden Wandel in der Cybersicherheit befassen.

Ein tieferer Einblick in quantenresistente kryptographische Algorithmen

Hashbasierte Kryptographie

Hashbasierte Kryptographie bietet einen weiteren Ansatz zur Quantenresistenz. Hashfunktionen wie SHA-3 sind so konzipiert, dass sie gegen Quantenangriffe sicher sind. Um jedoch Quantenresistenz zu erreichen, werden hashbasierte Signaturen, wie beispielsweise im XMSS (eXtended Merkle Signature Scheme), entwickelt. Diese Verfahren gewährleisten hohe Sicherheit bei relativ kleinen Signaturgrößen und eignen sich daher für diverse Anwendungen.

Supersinguläre elliptische Kurven Isogenie-Kryptographie

Supersingular Isogeny Diffie-Hellman (SIDH) und verwandte Verfahren bilden eine innovative Klasse postquantenkryptographischer Algorithmen. Diese Verfahren basieren auf der mathematischen Komplexität von Isogenien zwischen supersingulären elliptischen Kurven. Ihre Sicherheit hängt nicht von Faktorisierungs- oder diskreten Logarithmusproblemen ab, wodurch sie inhärent resistent gegen Quantenangriffe sind.

Symmetrische Schlüsselalgorithmen

Während symmetrische Verschlüsselungsverfahren wie AES (Advanced Encryption Standard) derzeit als quantenresistent gelten, bieten neue Algorithmen wie die für CAESAR nominierten Kandidaten noch stärkere Sicherheitsgarantien. Diese Algorithmen sind so konzipiert, dass sie sowohl klassischen als auch Quantenangriffen standhalten und die Vertraulichkeit von Daten auch in einer postquantenmechanischen Welt gewährleisten.

Anwendungen in der Praxis

Die Implementierung quantenresistenter Kryptographie beschränkt sich nicht auf theoretische Diskussionen; sie beeinflusst bereits reale Anwendungen in verschiedenen Sektoren.

Finanzdienstleistungen

Der Finanzsektor mit seinen enormen Mengen sensibler Daten und seiner Abhängigkeit von sicheren Transaktionen ist Vorreiter bei der Einführung quantenresistenter Kryptographie. Banken und Finanzinstitute integrieren hybride kryptografische Systeme, um ihre Geschäftsprozesse vor potenziellen Quantenbedrohungen zu schützen. Die Integration von Post-Quanten-Algorithmen in die bestehende Infrastruktur gewährleistet die Sicherheit der Finanzdaten auch bei fortschreitender Quantencomputertechnologie.

Regierung und Verteidigung

Der Regierungs- und Verteidigungssektor ist besonders um die Sicherheit vertraulicher Informationen besorgt. Quantenresistente Kryptographie wird erforscht, um sensible Daten vor zukünftigen Quantenangriffen zu schützen. Regierungsbehörden investieren in Forschung und Entwicklung, um sicherzustellen, dass ihre kryptographischen Systeme angesichts neuer Quantentechnologien robust bleiben.

Gesundheitspflege

Auch die Gesundheitsbranche, die mit riesigen Mengen an persönlichen und sensiblen Gesundheitsdaten arbeitet, setzt verstärkt auf quantenresistente Kryptographie. Krankenhäuser und Gesundheitsdienstleister verwenden Post-Quanten-Algorithmen, um Patientendaten zu sichern und so die Vertraulichkeit medizinischer Daten zu gewährleisten und sie vor zukünftigen Quantenangriffen zu schützen.

Vorbereitung auf die Zukunft

Angesichts einer Zukunft, in der Quantencomputer Realität werden, ist die Vorbereitung auf quantenresistente Kryptographie unerlässlich. Hier sind einige Strategien, die Einzelpersonen und Organisationen anwenden können, um sich optimal vorzubereiten:

Kontinuierliche Überwachung und Forschung

Es ist unerlässlich, über die neuesten Entwicklungen im Bereich Quantencomputing und Post-Quanten-Kryptographie informiert zu bleiben. Organisationen sollten die Forschung und Fortschritte auf diesem Gebiet kontinuierlich verfolgen, um sicherzustellen, dass sie den aktuellen Sicherheitsstandards und -praktiken entsprechen.

Gradueller Übergang

Ein schrittweiser Übergang zu quantenresistenter Kryptographie kann zur Risikominderung beitragen. Die Implementierung hybrider Systeme ermöglicht es Unternehmen, neue Algorithmen parallel zu bestehenden Systemen zu testen und zu evaluieren und so einen reibungslosen und schrittweisen Übergang mit minimalen Störungen zu gewährleisten.

Schulung und Sensibilisierung

Es ist unerlässlich, dass die Mitarbeiter in Bezug auf die Bedrohungen durch Quantencomputer und die Bedeutung quantenresistenter Kryptographie geschult sind. Regelmäßige Schulungen und Weiterbildungen tragen dazu bei, dass alle informiert und für die Zukunft gerüstet bleiben.

Zusammenarbeit und Standards

Die Zusammenarbeit mit Branchenkollegen und die Einhaltung etablierter Standards, wie beispielsweise derer des NIST, können Unternehmen helfen, die Komplexität quantenresistenter Kryptographie zu bewältigen. Die Mitarbeit in Normungsgremien gewährleistet, dass kryptographische Lösungen robust, sicher und mit globalen Best Practices konform sind.

Abschluss

Das Aufkommen des Quantencomputings stellt die gängigen kryptografischen Verfahren vor große Herausforderungen. Die Entwicklung und Anwendung quantenresistenter Kryptografie bietet jedoch eine proaktive Lösung für diese drohende Gefahr. Indem sie die Algorithmen verstehen, praktische Anwendungen erforschen und sich auf die Zukunft vorbereiten, können Einzelpersonen und Organisationen sicherstellen, dass ihre Daten auch in einer Welt, in der Quantencomputing Realität wird, sicher bleiben.

In einer Zeit, in der digitale Sicherheit höchste Priorität hat, ist der Weg zu quantenresistenter Kryptographie nicht nur eine technische Notwendigkeit, sondern ein strategisches Gebot. Angesichts dieses tiefgreifenden Wandels ist die Bedeutung robuster, zukunftsorientierter Sicherheitslösungen nicht hoch genug einzuschätzen.

Die Zukunft von Finanztransaktionen – Eine Untersuchung der Robo-PayFi-Konvergenz

Die Zukunft erschließen mit WorldID-Prämien zum Nachweis der Persönlichkeit