Die rätselhafte Welt der Bot-Chain-Algorithmen – Die Zukunft der Automatisierung enthüllt

Die Welt der Automatisierung übte schon immer eine gewisse Faszination aus, sie versprach Effizienz und die Beseitigung monotoner Aufgaben. Doch am Rande eines neuen technologischen Zeitalters entsteht eine ausgefeiltere, intelligentere Form der Automatisierung – die algorithmische Bot-Kette. Dieser revolutionäre Ansatz ist nicht nur ein Schritt nach vorn, sondern ein Sprung in eine Sphäre, in der Maschinen denken, lernen und sich auf bisher unvorstellbare Weise anpassen.

Im Kern ist BOT Chain Algorithmic ein komplexes Netzwerk autonomer Agenten oder Bots, die jeweils mit Algorithmen ausgestattet sind, um spezifische Aufgaben auszuführen. Diese Bots agieren nicht isoliert, sondern kommunizieren und kooperieren und bilden so ein dynamisches, vernetztes Automatisierungssystem. Die Stärke von BOT Chain Algorithmic liegt in seiner Lern- und Entwicklungsfähigkeit. Durch die Interaktion mit anderen Bots und seiner Umgebung optimiert jeder Bot seine Algorithmen und wird so mit der Zeit effizienter und effektiver.

Die Entstehung von BOT Chain Algorithmic lässt sich auf das Zusammenwirken mehrerer technologischer Fortschritte zurückführen. Maschinelles Lernen, künstliche Intelligenz und fortschrittliche Datenanalyse bilden das Fundament dieser Innovation. Die Synergie dieser Technologien ermöglicht die Entwicklung von Bots, die nicht nur programmiert, sondern auch selbstlernend und adaptiv sind.

Einer der überzeugendsten Aspekte von Bot-Chain-Algorithmen ist ihre Vielseitigkeit. Sie finden Anwendung in unterschiedlichsten Branchen. Im Gesundheitswesen können sie administrative Aufgaben optimieren, sodass sich Ärzte und Pflegekräfte stärker auf die Patientenversorgung konzentrieren können. Im Finanzwesen können sie komplexe Prozesse wie Handel und Betrugserkennung automatisieren und dabei ein beispielloses Maß an Genauigkeit und Geschwindigkeit ermöglichen. Selbst im Kundenservice können Bots wiederkehrende Anfragen bearbeiten und so menschliche Mitarbeiter für komplexere Anliegen freisetzen.

Die wahre Stärke von BOT Chain Algorithmic liegt jedoch in seiner Fähigkeit, Synergien zwischen verschiedenen Systemen und Abteilungen innerhalb eines Unternehmens zu schaffen. Stellen Sie sich ein Einzelhandelsunternehmen vor, in dem Warenwirtschaftssystem, Verkaufsplattform und Kundenservice über ein Netzwerk von Bots kommunizieren. So entsteht ein nahtloses, integriertes Erlebnis, bei dem Daten frei fließen und Entscheidungen in Echtzeit getroffen werden. Das Ergebnis ist ein reaktionsschnelleres, agileres und letztendlich erfolgreicheres Unternehmen.

Doch was BOT Chain Algorithmic wirklich bahnbrechend macht, ist sein Innovationspotenzial. Indem es kontinuierlich aus seiner Umgebung und seinen Interaktionen lernt, eröffnet es neue Möglichkeiten und Lösungen, die zuvor unerreichbar waren. Das ist nicht einfach nur Automatisierung; es ist eine neue Form intelligenten, adaptiven und kollaborativen Arbeitens, die Effizienz und Produktivität neu definiert.

Je tiefer wir in die Welt der Bot-Chain-Algorithmen eintauchen, desto mehr Möglichkeiten eröffnet sich uns. Im nächsten Teil werden wir untersuchen, wie diese Technologie die Zukunft prägt, welche Herausforderungen sie mit sich bringt und welche ethischen Aspekte mit solch leistungsstarken Werkzeugen verbunden sind.

Bleiben Sie dran, während wir unsere Reise in die faszinierende Welt der BOT-Chain-Algorithmen fortsetzen.

Während wir unsere Erkundung der BOT Chain Algorithmic fortsetzen, wird deutlich, dass diese Technologie nicht nur ein vorübergehender Trend ist, sondern ein grundlegender Wandel in der Art und Weise, wie wir Automatisierung und Effizienz angehen. Die Auswirkungen reichen weit über die Grenzen einzelner Branchen hinaus und lassen eine Zukunft erahnen, in der Maschinen und Menschen in einer harmonischen, symbiotischen Beziehung zusammenarbeiten.

Einer der spannendsten Aspekte der BOT-Chain-Algorithmen ist ihr Potenzial, Innovationen in verschiedenen Branchen voranzutreiben. In der Fertigung beispielsweise können Bots mit menschlichen Arbeitskräften zusammenarbeiten – nicht um sie zu ersetzen, sondern um ihre Fähigkeiten zu erweitern. Dies führt zu einem dynamischeren und flexibleren Produktionsumfeld, in dem die Effizienz maximiert wird und menschliche Kreativität und Kontrolle weiterhin eine zentrale Rolle spielen.

Auch der Bildungssektor kann enorm von Bot-Chain-Algorithmen profitieren. Stellen Sie sich ein Klassenzimmer vor, in dem Bots Lehrkräfte unterstützen und Schülern personalisierte Lernerfahrungen auf Basis von Echtzeit-Datenanalysen ermöglichen. Dies verbessert nicht nur das Lernerlebnis, sondern erlaubt es Lehrkräften auch, sich stärker auf den Unterricht und weniger auf administrative Aufgaben zu konzentrieren.

Doch mit großer Macht geht große Verantwortung einher. Der Einsatz von Bot-Chain-Algorithmen wirft zahlreiche ethische Fragen auf. Da diese Bots immer stärker in unseren Alltag integriert werden, rücken Bedenken hinsichtlich Datenschutz, Datensicherheit und Missbrauchspotenzial in den Vordergrund. Die Herausforderung besteht darin, Rahmenbedingungen und Regulierungen zu entwickeln, die einen verantwortungsvollen und ethischen Einsatz dieser Technologien gewährleisten.

Darüber hinaus wird der Einfluss von Bot-Chain-Algorithmen auf den Arbeitsmarkt kontrovers diskutiert. Zwar verspricht die Technologie die Automatisierung von sich wiederholenden, monotonen Aufgaben, doch gleichzeitig bestehen Bedenken hinsichtlich des Verlusts von Arbeitsplätzen. Entscheidend ist es, den Wandel nicht zu fürchten, sondern ihn anzunehmen und Wege zu finden, die Arbeitskräfte umzuschulen und weiterzubilden, um sie auf Rollen vorzubereiten, die diese technologischen Fortschritte ergänzen.

Die Zukunft der Bot-Chain-Algorithmen ist vielversprechend, aber auch ungewiss. Der Weg in die Zukunft erfordert ein sensibles Gleichgewicht zwischen technologischem Fortschritt und gesellschaftlichen Bedürfnissen. Es ist ein Prozess, der die Zusammenarbeit von Technologieexperten, politischen Entscheidungsträgern, Pädagogen und der Öffentlichkeit erfordert, um eine Zukunft zu gestalten, in der Automatisierung das menschliche Potenzial fördert, anstatt es einzuschränken.

Zum Abschluss dieser Untersuchung wird deutlich, dass die BOT Chain Algorithmic einen Wendepunkt in unserer technologischen Entwicklung darstellt. Sie ist ein Beweis für die Kraft der Innovation und die unendlichen Möglichkeiten, die vor uns liegen. Die Herausforderungen sind zwar beträchtlich, doch die potenziellen Gewinne sind ebenso immens. Die Zukunft der Automatisierung, geleitet von den Prinzipien der BOT Chain Algorithmic, verspricht eine Welt, in der Effizienz, Innovation und menschlicher Erfindungsgeist zusammenwirken, um eine vernetztere, intelligentere und wohlhabendere Welt zu schaffen.

Letztendlich ist BOT Chain Algorithmic mehr als nur ein technologischer Fortschritt; es ist ein neues Kapitel in der Geschichte des menschlichen Fortschritts, eines, zu dem wir alle eingeladen sind, es zu schreiben.

Einführung in USDT-Wertpapiere

In der dynamischen Welt der Kryptowährungen sticht Tether (USDT) als stabile, an den US-Dollar gekoppelte digitale Währung hervor. Seine Wertstabilität macht ihn bei Händlern und Investoren gleichermaßen beliebt. Diese Popularität macht USDT jedoch auch zu einem Hauptziel für Cyberkriminelle. Um Ihre USDT zu schützen, müssen Sie effektive Strategien kennen und anwenden, um sich vor Phishing-Angriffen und Wallet-Draining zu schützen.

Phishing verstehen

Phishing ist eine betrügerische Masche, bei der sich Cyberkriminelle als seriöse Unternehmen oder Organisationen ausgeben, um Sie zur Preisgabe sensibler Daten wie Ihrer Zugangsdaten für die digitale Geldbörse zu verleiten. Hier erfahren Sie, wie Phishing funktioniert und wie Sie sich davor schützen können:

E-Mail-Betrug: Betrüger versenden E-Mails, die den Anschein erwecken, von bekannten Kryptobörsen oder Wallet-Anbietern zu stammen. Diese enthalten häufig Links zu gefälschten Webseiten, die darauf abzielen, Ihre Zugangsdaten zu stehlen.

Hinweis: Überprüfen Sie immer die E-Mail-Adresse des Absenders. Offizielle Mitteilungen von Kryptobörsen oder Wallet-Anbietern werden Sie niemals per E-Mail nach Ihren privaten Schlüsseln oder Seed-Phrasen fragen.

Gefälschte Webseiten: Phishing-Seiten ahmen das Aussehen seriöser Webseiten nach. Sie fordern Sie auf, Ihre Wallet-Informationen einzugeben oder Schadsoftware herunterzuladen.

Tipp: Verwenden Sie die offizielle Website-URL und klicken Sie nicht auf Links von unbekannten Quellen. Achten Sie auf HTTPS in der URL und ein Sicherheitsschloss-Symbol.

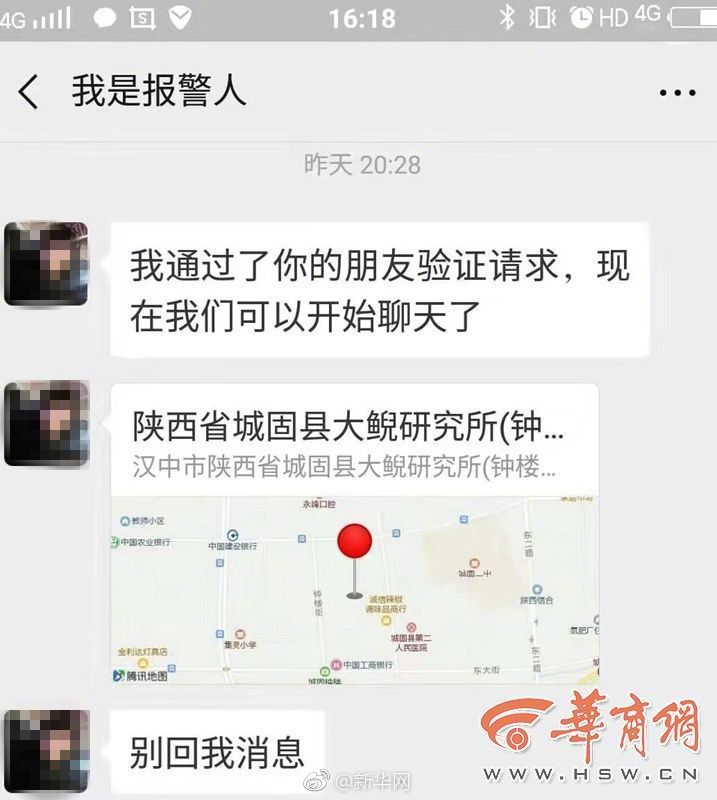

Betrug in sozialen Medien: Cyberkriminelle nutzen Social-Media-Plattformen, um potenzielle Opfer zu erreichen. Sie bieten möglicherweise lukrative Angebote an oder geben sich als Mitarbeiter einer seriösen Organisation aus.

Tipp: Seien Sie vorsichtig bei unerwünschten Nachrichten in sozialen Medien. Überprüfen Sie immer die Identität des Absenders und dessen Absichten.

Schutz vor Phishing

Um Ihre USDT vor Phishing-Angriffen zu schützen, sollten Sie folgende proaktive Maßnahmen in Betracht ziehen:

Nutzen Sie die Zwei-Faktor-Authentifizierung (2FA): Aktivieren Sie 2FA für Ihre Börsen- und Wallet-Konten. Dies bietet eine zusätzliche Sicherheitsebene und erschwert Angreifern den Zugriff, selbst wenn sie Ihr Passwort kennen.

Informieren Sie sich: Bleiben Sie über die neuesten Phishing-Taktiken auf dem Laufenden. Wachsamkeit ist Ihr bester Schutz. Halten Sie Ihr Wissen über neue Betrugsmaschen und Sicherheitsmaßnahmen regelmäßig auf dem neuesten Stand.

E-Mail-Filter: Nutzen Sie erweiterte E-Mail-Filter, um verdächtige E-Mails zu erkennen und unter Quarantäne zu stellen. Die meisten seriösen E-Mail-Börsen bieten Anleitungen zum Erkennen von Phishing-Versuchen.

Sicherheitssoftware: Installieren Sie zuverlässige Antiviren- und Anti-Malware-Software auf Ihren Geräten. Diese Tools helfen, Phishing-Versuche und andere schädliche Aktivitäten zu erkennen und zu blockieren.

Was sind Geldfresser?

Wallet-Drainer sind Schadprogramme, die Sicherheitslücken in Krypto-Wallets ausnutzen, um Guthaben abzuzweigen. Diese Programme können auf Ihrem Gerät installiert oder aus der Ferne aufgerufen werden, sodass Angreifer Ihre USDT unbemerkt abziehen können.

Gängige Liefermethoden

Cyberkriminelle nutzen verschiedene Methoden, um Wallet-Drainer zu verbreiten, darunter:

Schädliche Downloads: Infizierte Anhänge oder Links in Phishing-E-Mails können Schadsoftware auf Ihr Gerät herunterladen, die Ihr Guthaben aufbraucht.

Gefälschte Software-Updates: Betrüger verbreiten möglicherweise gefälschte Updates für Wallet-Anwendungen oder Betriebssysteme, die Schadcode enthalten.

Ausnutzung von Sicherheitslücken: Angreifer können Sicherheitslücken in der Software ausnutzen, um Schadcode direkt in Ihre Wallet-Software einzuschleusen.

Schutz vor Geldverschwendern

Um Ihr USDT-Guthaben vor Betrügern zu schützen, die Ihre Wallet leeren, befolgen Sie diese wichtigen Schritte:

Software auf dem neuesten Stand halten: Aktualisieren Sie regelmäßig Ihre Krypto-Wallet-Software und Ihr Betriebssystem. Entwickler veröffentlichen häufig Updates, um Sicherheitslücken zu schließen.

Nutzen Sie vertrauenswürdige Quellen: Laden Sie Wallet-Software und Updates ausschließlich von offiziellen Quellen herunter. Vermeiden Sie Websites von Drittanbietern und inoffizielle Apps.

Scannen Sie Ihr Gerät: Verwenden Sie eine seriöse Antivirensoftware, um Ihre Geräte regelmäßig auf Schadsoftware zu überprüfen. Entfernen Sie alle gefundenen Bedrohungen umgehend.

Überwachen Sie Ihre Wallet: Behalten Sie Ihre Wallet-Transaktionen genau im Auge. Ungewöhnliche Aktivitäten oder unautorisierte Transaktionen sollten umgehend der Börse oder dem Wallet-Anbieter gemeldet werden.

Sichere Datensicherung: Sichern Sie regelmäßig die Seed-Phrase und die privaten Schlüssel Ihrer Wallet. Bewahren Sie diese Sicherungskopien an einem sicheren Offline-Ort auf, um sie vor unbefugtem Zugriff zu schützen.

Abschluss

Um Ihre USDT vor Phishing und Wallet-Draining zu schützen, ist ein proaktives und fundiertes Vorgehen erforderlich. Indem Sie die Taktiken von Cyberkriminellen verstehen und robuste Sicherheitsmaßnahmen implementieren, können Sie Ihre digitalen Vermögenswerte schützen und die Vorteile des Kryptowährungshandels mit größerem Vertrauen genießen.

Bleiben Sie dran für den zweiten Teil dieses Leitfadens, in dem wir weitere Strategien und Tools zur Verbesserung Ihrer USDT-Sicherheit vorstellen werden.

Fortgeschrittene Strategien für die Sicherheit von USDT

Aufbauend auf den zuvor besprochenen grundlegenden Maßnahmen wollen wir uns nun eingehender mit fortgeschrittenen Strategien und Tools befassen, um Ihre USDT vor Phishing und Wallet-Draining zu schützen. Diese fortgeschrittenen Techniken bieten Ihnen ein umfassendes Instrumentarium, um die größtmögliche Sicherheit für Ihre digitalen Vermögenswerte zu gewährleisten.

Fortgeschrittene Phishing-Schutztechniken

E-Mail-Authentifizierungsprotokolle: Implementieren Sie E-Mail-Authentifizierungsprotokolle wie DMARC, DKIM und SPF. Diese Protokolle helfen, die Authentizität von E-Mails Ihres Börsen- oder Wallet-Anbieters zu überprüfen und so das Risiko von Phishing-Angriffen zu verringern.

Verhaltensanalyse: Nutzen Sie fortschrittliche Tools zur Verhaltensanalyse, um ungewöhnliche Aktivitäten in Ihren E-Mail- und Wallet-Konten zu überwachen. Diese Tools können Anomalien erkennen, die auf einen Phishing-Versuch hindeuten könnten.

Sicherheitsschulung: Nehmen Sie regelmäßig an Sicherheitsschulungen teil. Diese Schulungen vermitteln Ihnen Kenntnisse über die neuesten Phishing-Taktiken und wie Sie diese erkennen und vermeiden können.

Blockchain-Analyse: Nutzen Sie Blockchain-Analyseplattformen, um Ihre Wallet-Transaktionen in Echtzeit zu überwachen. Diese Plattformen können verdächtige Aktivitäten erkennen und Warnmeldungen ausgeben, sodass Sie schnell auf potenzielle Bedrohungen reagieren können.

Fortschrittliche Techniken zum Schutz vor Wallet Drainern

Hardware-Wallets: Verwenden Sie Hardware-Wallets, um Ihre USDT sicher aufzubewahren. Hardware-Wallets bieten eine Offline-Speicherlösung, die immun gegen Phishing- und Malware-Angriffe ist. Sie speichern Ihre privaten Schlüssel offline und bieten dadurch höchste Sicherheit.

Multi-Signatur-Wallets: Implementieren Sie Multi-Signatur-Wallets (Multi-Sig-Wallets), die mehrere Genehmigungen zur Autorisierung von Transaktionen erfordern. Dies erhöht die Sicherheit zusätzlich, da so sichergestellt wird, dass keine einzelne Person die volle Kontrolle über Ihre Guthaben hat.

Smart-Contract-Prüfung: Bevor Sie mit einem Smart Contract interagieren, lassen Sie ihn von einem seriösen Sicherheitsunternehmen prüfen. Smart Contracts können Schwachstellen enthalten, die von Betrügern ausgenutzt werden können, die sich auf das Geld anderer Wallets stürzen. Regelmäßige Prüfungen gewährleisten die Integrität und Sicherheit des Vertrags.

Sichere Umgebung: Sorgen Sie für eine sichere Computerumgebung, indem Sie sichere Betriebssysteme und Browser verwenden. Aktualisieren Sie regelmäßig Ihr Betriebssystem, Ihren Browser und alle zugehörigen Plugins, um sich vor Sicherheitslücken zu schützen.

Überwachung und Reaktion auf Vorfälle

Echtzeitbenachrichtigungen: Richten Sie Echtzeitbenachrichtigungen für Ihre Wallet-Transaktionen ein. Die meisten Wallet-Anbieter bieten Benachrichtigungsdienste an, die Sie über wichtige Aktivitäten wie große Überweisungen oder Änderungen der Wallet-Einstellungen informieren.

Forensische Analyse: Bei Verdacht auf eine Sicherheitsverletzung sollten Sie einen professionellen forensischen Analysedienst beauftragen. Diese Experten können den Umfang der Verletzung untersuchen und Maßnahmen zur Schadensbegrenzung empfehlen.

Notfallplan: Entwickeln Sie einen Notfallplan für potenzielle Sicherheitsvorfälle. Dieser Plan sollte die im Falle eines Phishing-Angriffs oder eines Wallet-Drainer-Vorfalls zu ergreifenden Schritte beschreiben, einschließlich Kommunikationsprotokollen und Wiederherstellungsverfahren.

Sicherheitstools und Ressourcen

Passwort-Manager: Verwenden Sie einen seriösen Passwort-Manager, um Ihre Wallet-Passwörter und privaten Schlüssel sicher zu speichern. Passwort-Manager generieren starke, einzigartige Passwörter und schützen diese mit Verschlüsselung.

VPN-Dienste: Nutzen Sie einen vertrauenswürdigen VPN-Dienst, wenn Sie über öffentliche WLAN-Netzwerke auf Ihre Wallet- oder Börsenkonten zugreifen. VPNs verschlüsseln Ihre Internetverbindung und verringern so das Risiko von Man-in-the-Middle-Angriffen.

Blockchain-Explorer: Nutzen Sie Blockchain-Explorer, um die Bewegungen Ihrer USDT zu verfolgen. Diese Tools bieten Transparenz und ermöglichen Ihnen die Überprüfung der Rechtmäßigkeit von Transaktionen.

Sicherheitsforen und -Communities: Beteiligen Sie sich an Sicherheitsforen und -Communities, die sich der Sicherheit von Kryptowährungen widmen. Diese Plattformen bieten wertvolle Einblicke, Tipps und Updates zu den neuesten Sicherheitsbedrohungen und Schutzmaßnahmen.

Abschluss

Die Implementierung fortschrittlicher Sicherheitsstrategien und der Einsatz zuverlässiger Tools verbessern Ihre Fähigkeit, Ihre USDT vor Phishing und Wallet-Draining zu schützen, erheblich. Durch die Kombination grundlegender und fortgeschrittener Techniken schaffen Sie eine robuste Verteidigung gegen Cyberbedrohungen und gewährleisten so die Sicherheit und Integrität Ihrer digitalen Vermögenswerte.

Bleiben Sie wachsam, informiert und handeln Sie proaktiv in Ihren Sicherheitsvorkehrungen. Ihre finanzielle Sicherheit und Ihr Seelenfrieden hängen davon ab.

In der sich ständig wandelnden Welt der Kryptowährungen ist es entscheidend, potenziellen Bedrohungen einen Schritt voraus zu sein. Mit diesen umfassenden Strategien können Sie sich sicher in der digitalen Finanzwelt bewegen und darauf vertrauen, dass Ihre USDT gut geschützt sind.

Den goldenen Pfad der Content-Lizenzgebühren entdecken

Urbane DePIN-Knotengesetze – Die unbesungenen Helden der städtischen Infrastruktur